-

Электронное Письмо

liaohairong@brilliance-tech.cn -

Телефон

+86-28-6169-2979-705

Защита корпоративной сети от несанкционированного доступа поставщик

Когда речь заходит о безопасности корпоративной сети, особенно в контексте поиска надежного поставщика решений, часто сталкиваешься с удивительной наивностью. Многие компании считают, что установили firewall и антивирус – и все готово. Это, мягко говоря, упрощение. Реальная картина куда сложнее и требует комплексного подхода, основанного не только на 'черных списков', но и на глубоком понимании архитектуры сети, поведения пользователей и постоянно меняющихся угроз. Вопрос не в том, *есть ли* защита, а *насколько эффективна* эта защита и готова ли она к новым вызовам.

Основные угрозы и распространенные уязвимости

Первое, что приходит в голову, это, конечно, вредоносное ПО. Но это только верхушка айсберга. Взломы через социальную инженерию, утечки данных через незащищенные облачные хранилища, ошибки конфигурации сетевого оборудования – список можно продолжать бесконечно. Особенно часто встречается проблема с устаревшим программным обеспечением и незакрытыми портами. Мы, как поставщик решений, часто видим, что организации не проводят регулярный аудит безопасности, что позволяет злоумышленникам легко находить слабые места.

Помню один случай, когда мы помогали компании, занимающейся финансовыми операциями. Они считали, что их внутренняя сеть абсолютно безопасна. Проверили – и обнаружили, что у одного из сотрудников был установленный на рабочем столе несанкционированный софт, который фактически использовался для перехвата данных. И это не хакерская атака, а просто человеческий фактор, серьезно ослабивший всю систему защиты.

Влияние удаленной работы и BYOD

Переход на удаленную работу и политика 'принеси свой собственный девайс' (BYOD) внесли свои коррективы. Старые модели защиты больше не работают. Теперь необходимо учитывать безопасность мобильных устройств, VPN-соединений и защиту данных, хранящихся на личных устройствах. Это требует пересмотра всей стратегии поставщика безопасности.

С этой точки зрения очень важно внедрять многофакторную аутентификацию (MFA) для всех пользователей и сервисов. Даже если пароль скомпрометирован, злоумышленнику будет гораздо сложнее получить доступ к учетной записи. Мы нередко рекомендуем нашим клиентам использовать специализированные решения для управления мобильными устройствами (MDM), чтобы обеспечить контроль над данными и приложениями, установленными на личных устройствах.

Компоненты эффективной защиты: многослойность

По сути, эффективная защита корпоративной сети – это многослойный подход. Это не просто одна точка защиты, а целая система, работающая в комплексе. В ее состав входят:

- Firewall: Базовая линия защиты, фильтрующая сетевой трафик на основе заданных правил.

- Системы обнаружения и предотвращения вторжений (IDS/IPS): Анализируют сетевой трафик на предмет подозрительной активности и блокируют атаки.

- Антивирусное ПО и EDR (Endpoint Detection and Response): Защищают конечные точки (компьютеры, серверы) от вредоносного ПО и предоставляют инструменты для анализа инцидентов безопасности.

- VPN: Обеспечивают безопасное удаленное подключение к корпоративной сети.

- SIEM (Security Information and Event Management): Централизуют логи безопасности со всех устройств и систем, предоставляя инструменты для анализа и выявления аномалий.

- Регулярные аудиты безопасности и тесты на проникновение (penetration testing): Позволяют выявить уязвимости в системе защиты.

Выбор конкретных компонентов зависит от размера организации, специфики бизнеса и уровня риска. Важно не просто купить готовое решение, а подобрать оптимальную конфигурацию, соответствующую потребностям конкретной компании. Это наша работа как поставщика, ведь мы не просто продаем оборудование, а предлагаем комплексное решение.

Важность мониторинга и реагирования на инциденты

Даже с самой современной системой защиты невозможно гарантировать 100% безопасность. Поэтому необходим постоянный мониторинг сети и оперативное реагирование на инциденты безопасности. Необходимо иметь четкий план реагирования на инциденты, который описывает действия, которые необходимо предпринять в случае обнаружения атаки. Некоторые компании даже создают выделенные группы реагирования на инциденты (CSIRT).

Реальный опыт говорит о том, что зачастую самый быстрый и эффективный способ сдержать атаку – это автоматизированная система реагирования. Она может автоматически блокировать подозрительный трафик, изолировать зараженные устройства и уведомлять ответственных лиц. Мы используем в своей работе системы на базе машинного обучения, которые позволяют автоматически выявлять и блокировать новые типы угроз.

Сотрудничество с надежным поставщиком

Выбор поставщика решений для защиты корпоративной сети – это важное решение, которое может определить безопасность всей организации. Важно выбрать надежного партнера, который имеет опыт работы в вашей отрасли, предлагает широкий спектр решений и обеспечивает качественную техническую поддержку. Важно, чтобы поставщик не просто продавал оборудование, а предлагал комплексное решение, которое соответствует вашим потребностям.

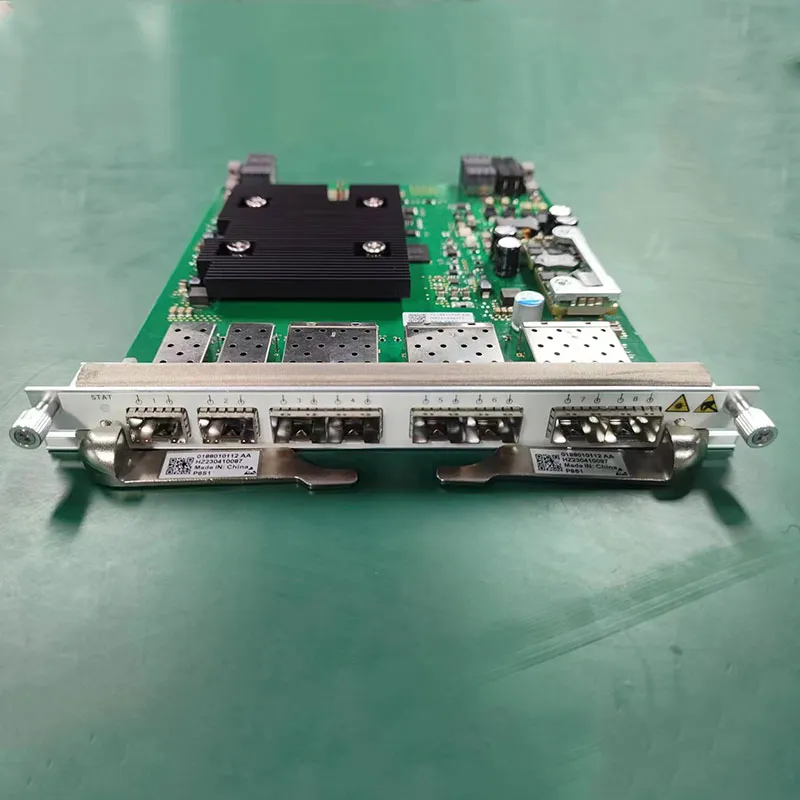

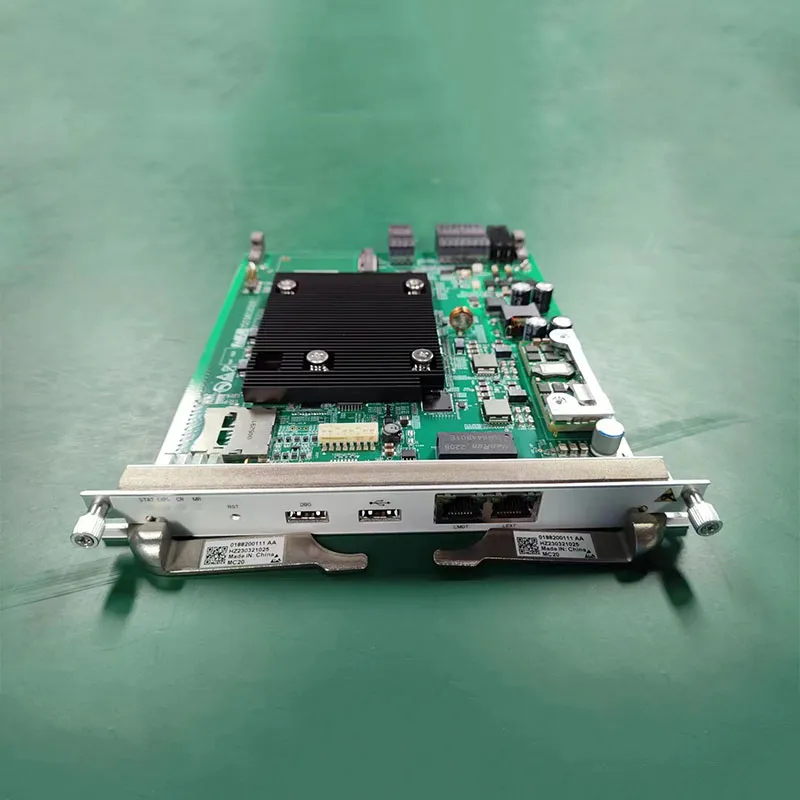

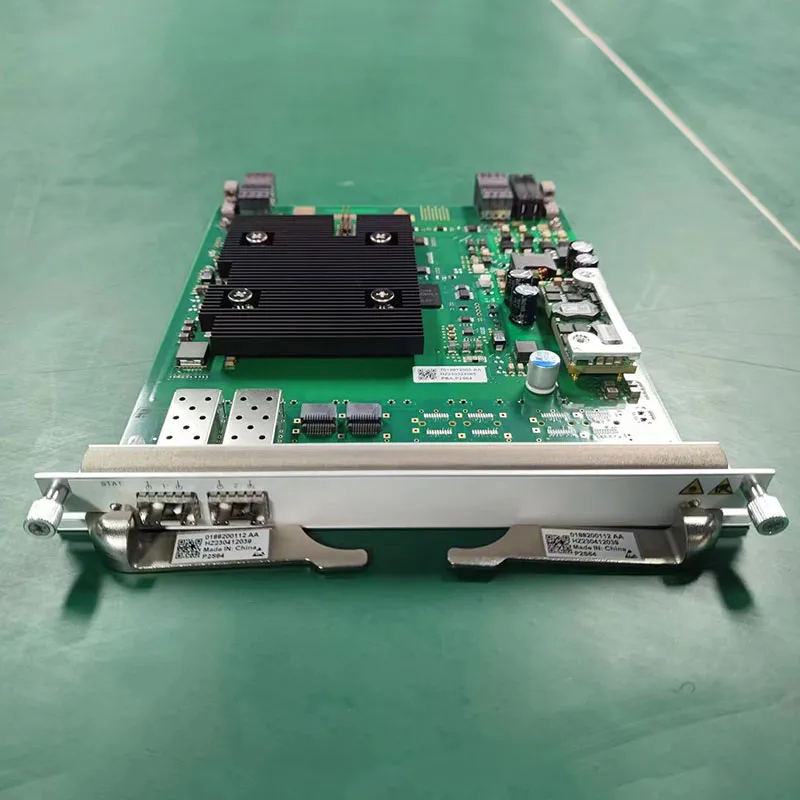

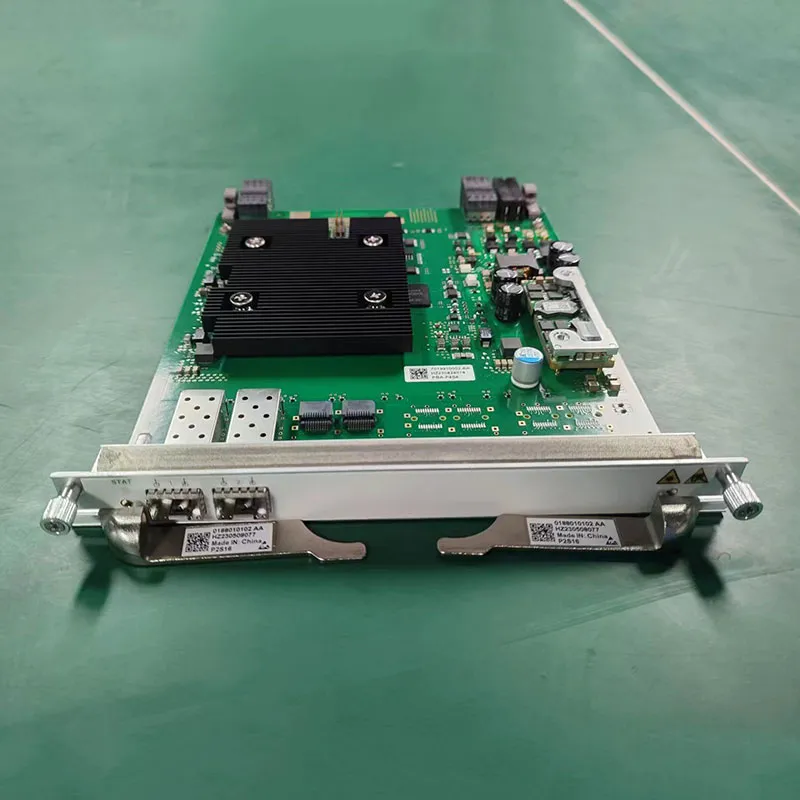

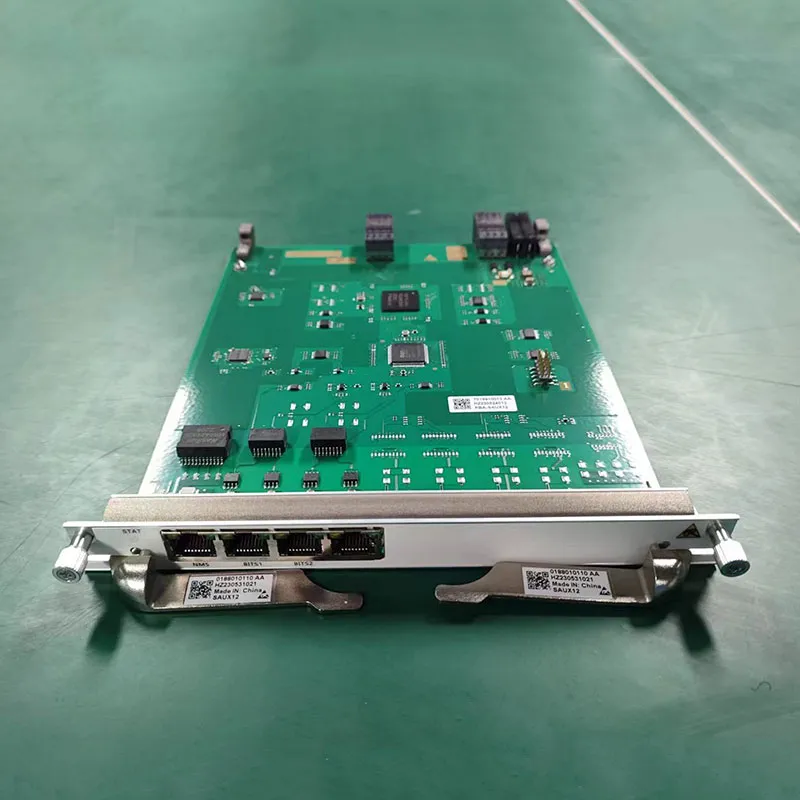

Мы в ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии, как поставщик, специализирующийся на оборудовании оптической передачи связи, понимаем, насколько критична безопасность данных для наших клиентов. Наша компания разрабатывает и производит оборудование, основанное на отечественных микросхемах и ключевых компонентах, что позволяет нам обеспечивать высокий уровень безопасности и надежности. Мы не просто предлагаем готовые решения, но и разрабатываем индивидуальные конфигурации, учитывающие специфику каждого клиента.

Один из самых больших вызовов сегодня – это недостаток квалифицированных специалистов в области кибербезопасности. Поэтому важно сотрудничать с поставщиком, который предоставляет услуги консультаций, обучения и поддержки. Это поможет вам построить эффективную систему защиты и повысить уровень осведомленности сотрудников о киберугрозах.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Единая сеть передачи данных для образовательных организаций производитель

- Городская образовательная сеть г железногорск красноярский производители

- Сети операторов связи корпоративные сети производитель

- новосибирская открытая образовательная сеть вебинар

- Образовательная сеть поставщик

- Строительство энергетической сети

- Развертывание энергетической сети производитель

- Корпоративные сети поставщики

- безопасный удаленный доступ к корпоративной сети

- Развертывание сети электростанций поставщик

.webp)

.webp)

.webp)