-

Электронное Письмо

liaohairong@brilliance-tech.cn -

Телефон

+86-28-6169-2979-705

информационная безопасность корпоративных сетей

Информационная безопасность корпоративных сетей – тема, вокруг которой постоянно кипят дискуссии. Часто встречаю ситуацию, когда организации сосредотачиваются на самых 'блестящих' решениях, забывая про базовые вещи. Как будто установка сложной системы обнаружения вторжений автоматически делает сеть защищенной. Это, конечно, заблуждение. Реальная защита – это многослойный подход, требующий постоянного внимания и адаптации. На мой взгляд, главная ошибка – это недооценка человеческого фактора и игнорирование угроз изнутри.

Обзор: Защита сети – это не только технологии

Говоря простым языком, информационная безопасность корпоративных сетей – это комплекс мер, направленных на сохранение конфиденциальности, целостности и доступности данных, хранящихся и передаваемых по сети. Это гораздо шире, чем просто антивирусы и брандмауэры. Это – политики, процедуры, обучение персонала, мониторинг, реагирование на инциденты и постоянное совершенствование системы защиты. И, как показывает практика, все эти компоненты должны работать слаженно, иначе даже самые продвинутые технологии могут оказаться бесполезными.

Мы часто видим, как компании вкладывают огромные деньги в дорогие системы защиты, но при этом не уделяют должного внимания обучению сотрудников основам кибербезопасности. И это, как правило, является слабым местом. Человек – это самый слабый элемент в цепочке защиты, и часто именно через него проникают злоумышленники. Ну, знаете, простой фишинг – это классика, но не только.

Проблема с учетными данными

Один из самых распространенных сценариев взлома – это кража учетных данных. И не обязательно это сложные пароли. Часто достаточно слабого пароля или использования одного и того же пароля для нескольких сервисов. Или, что еще хуже, использование небезопасных методов аутентификации. Вспоминаю один случай, когда небольшая компания потеряла доступ ко всей своей сети из-за взломанной учетной записи администратора, которая использовала слишком простой пароль и не включила двухфакторную аутентификацию. В итоге – стоимость восстановления была очень высокой, не только в денежном выражении, но и в репутации.

Сложно заставить всех соблюдать правила. Но это необходимо. Мы предлагаем проводить регулярные тренинги по кибербезопасности, включая симуляции фишинговых атак, чтобы тестировать готовность сотрудников и выявлять слабые места. Ну и, конечно, внедрять многофакторную аутентификацию везде, где это возможно.

Основные угрозы и методы защиты

Какие же угрозы наиболее актуальны сегодня? Несомненно, это фишинг, вредоносное ПО (особенно ransomware), DDoS-атаки, а также угрозы изнутри – как преднамеренные, так и случайные. И, конечно, уязвимости в программном обеспечении. Вспоминается, как один клиент столкнулся с проблемой из-за устаревшего программного обеспечения, в котором была известная уязвимость. Злоумышленники быстро воспользовались этой уязвимостью и получили доступ к их данным.

Что делать? Нужно использовать комплексный подход к защите. Это включает в себя: использование брандмауэров, систем обнаружения и предотвращения вторжений (IDS/IPS), антивирусного ПО, регулярное обновление программного обеспечения, шифрование данных, сегментацию сети, мониторинг трафика и реагирование на инциденты. И самое главное – постоянное обучение персонала.

Сегментация сети – важный момент

Сегментация сети – это разделение сети на отдельные сегменты, чтобы ограничить распространение вредоносного ПО и снизить ущерб от взлома. Например, можно разделить сеть на сегменты для различных отделов (финансы, HR, IT) или для различных типов устройств (серверы, рабочие станции, мобильные устройства). В случае взлома одного сегмента злоумышленник не сможет получить доступ ко всей сети.

Мы часто используем микросегментацию, которая позволяет разделять сеть на еще более мелкие сегменты, например, на уровне отдельных приложений или сервисов. Это позволяет более точно контролировать доступ к данным и снизить риски. Помню, как для одного клиента мы внедрили микросегментацию, чтобы защитить критически важные серверы, и это позволило предотвратить серьезный инцидент.

Опыт и ошибки

За годы работы мы накопили большой опыт в области информационной безопасности корпоративных сетей. И, конечно, были и ошибки. Например, в одном из проектов мы не учли специфику работы одного из отделов, и в результате не удалось эффективно защитить его данные. Это был болезненный урок, который мы не забыли.

Сейчас мы всегда тщательно анализируем бизнес-процессы и учитываем специфические требования каждого клиента. Мы не просто устанавливаем технологии, мы разрабатываем индивидуальные решения, которые соответствуют конкретным потребностям.

Реагирование на инциденты

К сожалению, даже самые современные системы защиты не могут гарантировать 100% защиты от всех угроз. Поэтому необходимо иметь план реагирования на инциденты. Этот план должен определять, что делать в случае взлома или утечки данных. Кто будет отвечать за реагирование, какие действия необходимо предпринять, как сообщить о случившемся заинтересованным сторонам.

Мы помогаем нашим клиентам разрабатывать и внедрять планы реагирования на инциденты, а также проводить тренировки по реагированию на инциденты. Это позволяет быстро и эффективно отвечать на угрозы и минимизировать ущерб.

Будущее информационной безопасности корпоративных сетей

Что ждет нас в будущем? Безусловно, все больше внимания будет уделяться искусственному интеллекту и машинному обучению в области кибербезопасности. Эти технологии позволят автоматизировать многие задачи, например, обнаружение вторжений, анализ уязвимостей, реагирование на инциденты.

Также важным направлением будет развитие Zero Trust архитектуры, которая предполагает отказ от концепции 'доверия по умолчанию' и требует проверки каждой попытки доступа к ресурсам. Это более безопасный подход, который позволяет снизить риски, связанные с внутренними угрозами и внешними атаками.

И, конечно, необходимо постоянно следить за новыми угрозами и технологиями и адаптировать систему защиты к изменяющимся условиям. Это – бесконечный процесс, который требует постоянного внимания и усилий.

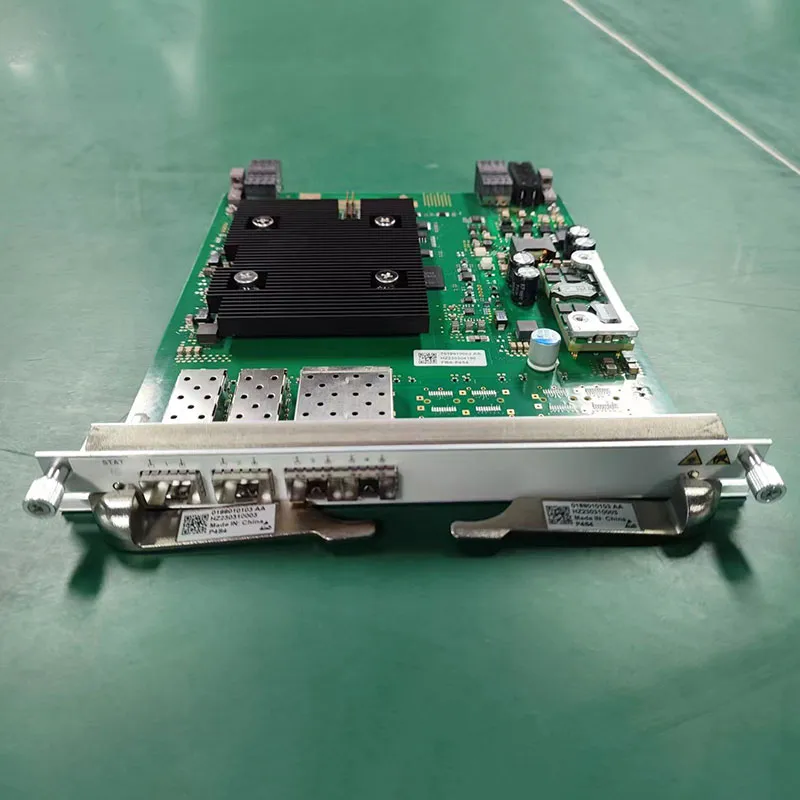

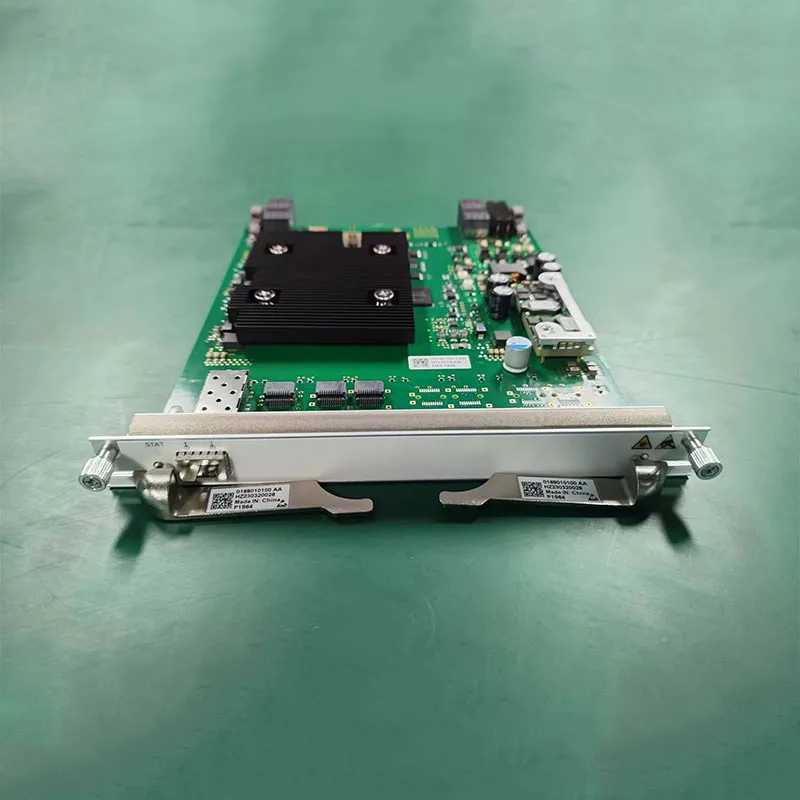

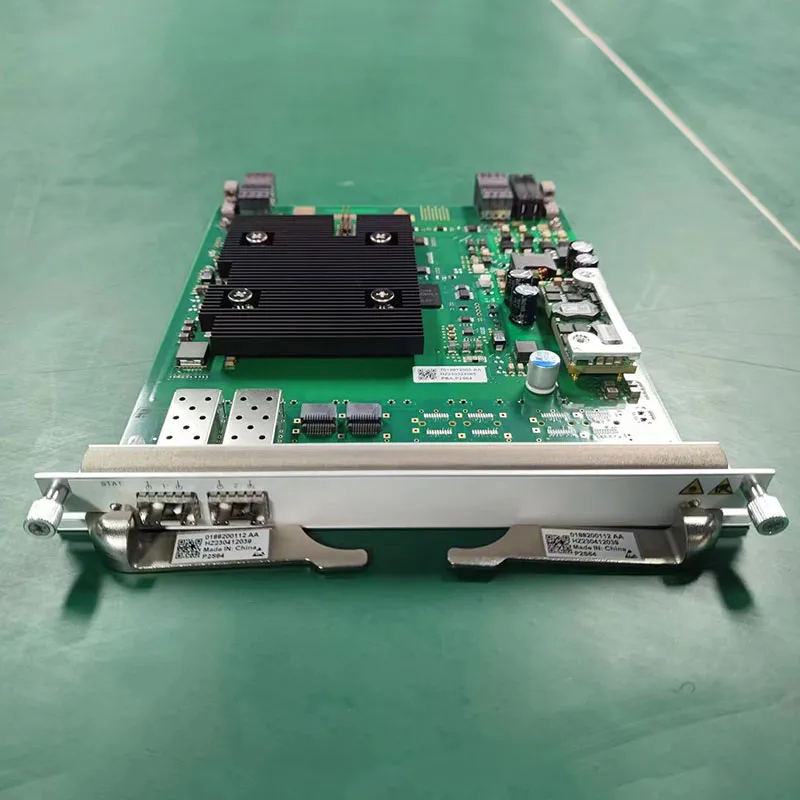

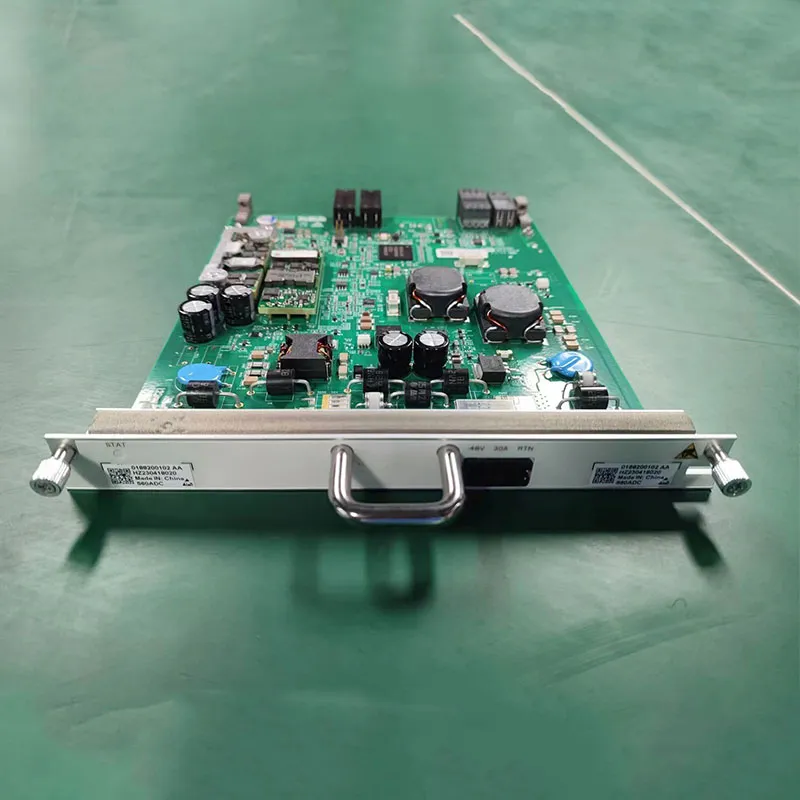

ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии, как компания, занимающаяся разработкой оборудования оптической передачи связи, понимает критическую важность защиты своей собственной инфраструктуры, а также инфраструктуры своих клиентов. Мы постоянно совершенствуем наши собственные системы защиты и советуем нашим клиентам делать то же самое.Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Управляющая сеть сигнализации железных дорог производитель

- Корпоративная информационная сеть предприятия производители

- Как работает корпоративная сеть производители

- Архитектура корпоративных сетей полная версия производители

- Организация корпоративной сети поставщик

- построение защищенной корпоративной сети

- Архитектура корпоративных сетей pdf поставщики

- корпоративная мультисервисная сеть

- Сеть корпоративная технологии производитель

- Услуга корпоративной сети поставщик

.webp)

.webp)