-

Электронное Письмо

liaohairong@brilliance-tech.cn -

Телефон

+86-28-6169-2979-705

Обеспечение безопасности корпоративной сети производитель

Безопасность корпоративных сетей – это тема, которую часто обещают решить простым 'набором инструментов'. И, знаете, это не совсем так. Мне часто встречаются клиенты, уверенные, что купив антивирус и межсетевой экран, они уже защищены. Это, мягко говоря, заблуждение. Реальная защита требует комплексного подхода, глубокого понимания инфраструктуры и постоянной работы. Как производитель решений для защиты информации, мы в своей работе постоянно сталкиваемся с подобными ситуациями. Поэтому, поговорим о том, что действительно работает, о распространенных ошибках и о том, как правильно выстраивать оборону.

Основные Угрозы для Современной Корпоративной Сети

С чего начать? С понимания угроз. Список их, к сожалению, бесконечен. В последнее время особую актуальность приобретают атаки на цепочки поставок, использующие уязвимости в программном обеспечении и аппаратных компонентах. Это, пожалуй, самая сложная область. Мы видим, как злоумышленники внедряют вредоносный код в компоненты, которые, казалось бы, безобидны. При этом, даже если вы используете самые современные решения, уязвимость в одном компоненте может скомпрометировать всю систему. Другой распространенный сценарий – это фишинг и социальной инженерии. Человеческий фактор, как всегда, остается слабым звеном. Поэтому, просто установка технических средств – это недостаточная мера защиты.

Еще один важный аспект – это внутренние угрозы. Не всегда виновниками взлома являются внешние злоумышленники. Часто это действия злоупотребителей доступом, неосторожность сотрудников или, даже, недостаточная осведомленность о правилах безопасности. Мы не раз сталкивались с ситуациями, когда проблема была решена не технически, а путем обучения и изменения культуры безопасности в компании.

Важность Многоуровневой Защиты

Единой 'волшебной таблетки' для обеспечения безопасности корпоративной сети не существует. Только комплексный подход, основанный на принципе 'глубокой обороны', может обеспечить реальную защиту. Это включает в себя несколько уровней защиты: физическую безопасность (контроль доступа к помещениям с оборудованием), сетевую безопасность (межсетевые экраны, системы обнаружения вторжений), безопасность конечных точек (антивирусы, endpoint detection and response системы) и безопасность данных (шифрование, DLP системы). Важно понимать, что каждый уровень защиты должен дополнять другие, а не дублировать их.

Например, межсетевой экран может блокировать попытки несанкционированного доступа к сети, но он не защитит от вредоносного ПО, запущенного на компьютере пользователя. Поэтому, необходимо использовать как сетевые, так и endpoint решения. Особенно актуально это в условиях растущего количества удаленной работы. Когда сотрудники работают из дома, границы между корпоративной сетью и личной сетью становятся размытыми, и защита конечных точек приобретает еще большее значение.

Практические Рекомендации и Опыт

В нашей практике часто встречается проблема устаревшего оборудования и программного обеспечения. Многие компании не уделяют должного внимания обновлению своих систем, что создает благоприятную почву для атак. Это, пожалуй, самая грубая ошибка. Регулярное обновление – это не просто техническое обслуживание, это критически важная мера безопасности. Мы рекомендуем разработать план управления патчами и внедрить его в работу компании.

В одном из недавних проектов мы столкнулись с ситуацией, когда компания, несмотря на наличие современного межсетевого экрана, была скомпрометирована из-за уязвимости в устаревшем программном обеспечении на одном из серверов. Проблема была решена путем оперативной установки патча и пересмотра политики обновления программного обеспечения. Это хороший пример того, как даже самые передовые технологии не могут заменить базовые правила безопасности.

Облачные Решения и Интеграция

В последние годы все больше компаний переходят на облачные решения. Это создает новые вызовы для обеспечения безопасности. Необходимо обеспечить защиту данных, хранящихся в облаке, а также контроль доступа к облачным ресурсам. Кроме того, важно учитывать соответствие требованиям регуляторов. В этой области мы предлагаем решения для мониторинга облачной инфраструктуры и защиты данных в облаке, а также услуги по интеграции облачных решений с существующей инфраструктурой.

Интеграция с существующими системами безопасности – это еще один важный момент. Необходимо обеспечить взаимодействие между различными решениями, чтобы обеспечить единую картину безопасности и оперативное реагирование на инциденты. Например, система обнаружения вторжений может отправлять уведомления в SIEM систему, которая, в свою очередь, может инициировать автоматический ответ.

Вывод: Подход, а не Продукт

Итак, что можно сказать в заключение? Обеспечение безопасности корпоративной сети производитель – это не покупка отдельного продукта, а комплексный процесс, требующий внимания и постоянной работы. Необходимо учитывать все уровни защиты, регулярно обновлять оборудование и программное обеспечение, обучать сотрудников и интегрировать различные решения. Только так можно обеспечить реальную защиту от современных угроз. И, знаете, часто самый эффективный инструмент – это не самая дорогая технология, а грамотная стратегия и квалифицированный персонал. Нам, как производителю решений, важно не просто предлагать инструменты, а помогать клиентам выстраивать комплексную систему защиты, адаптированную к их конкретным потребностям и рискам. Потому что эффективная защита — это не про продукт, это про подход.

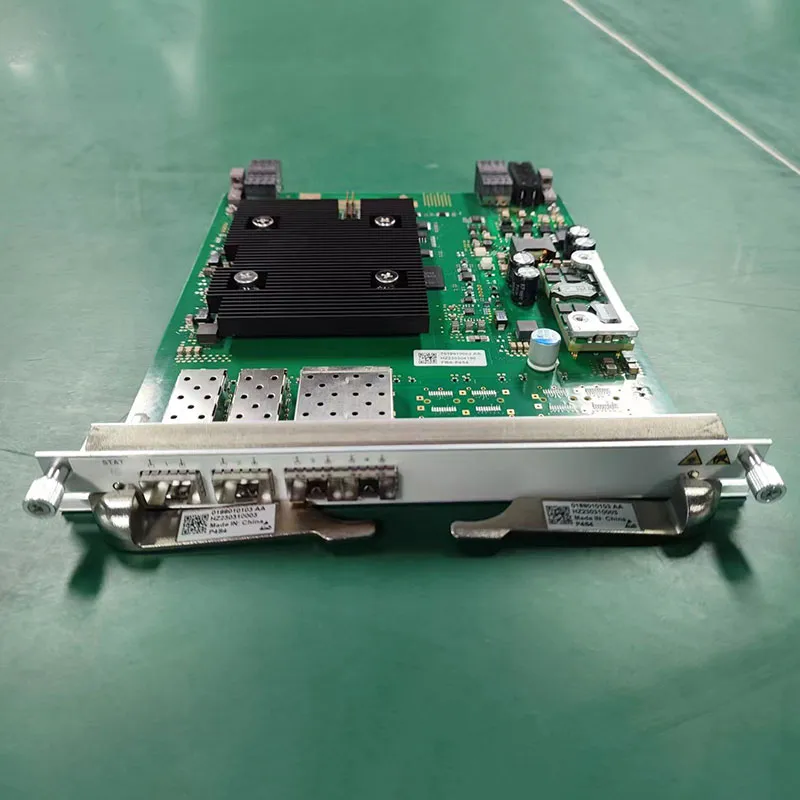

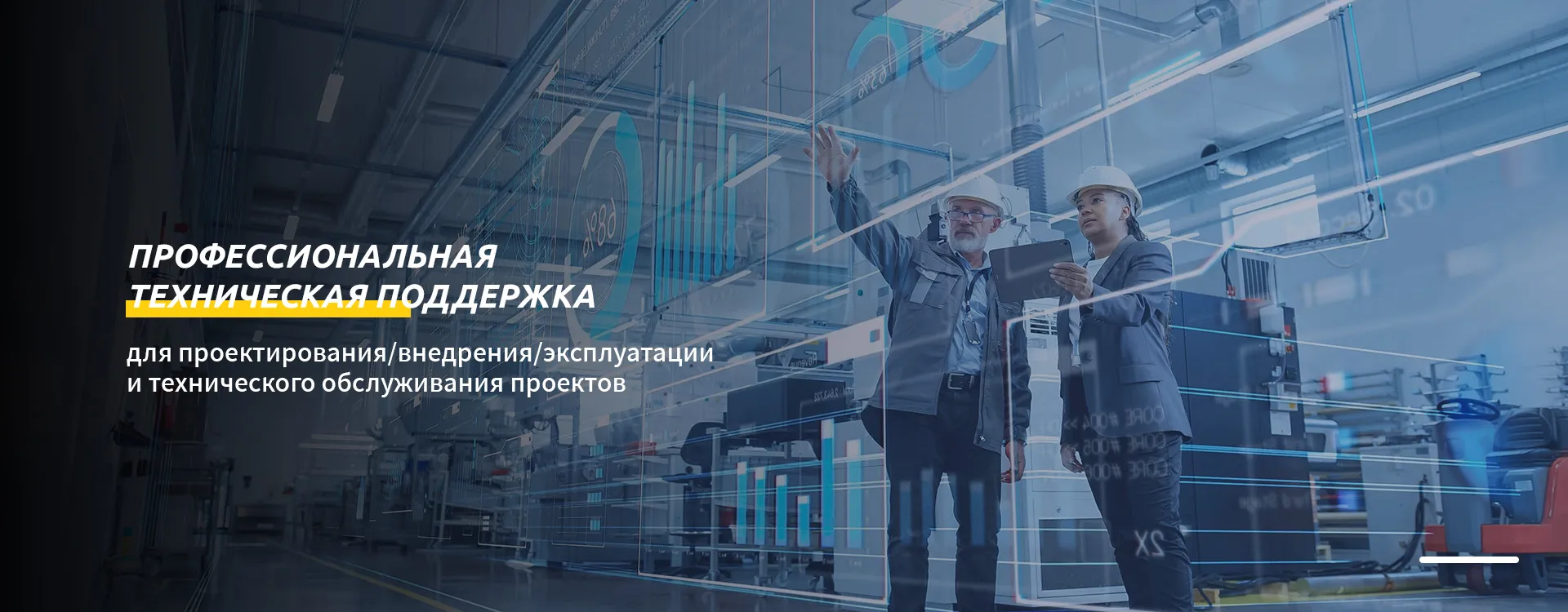

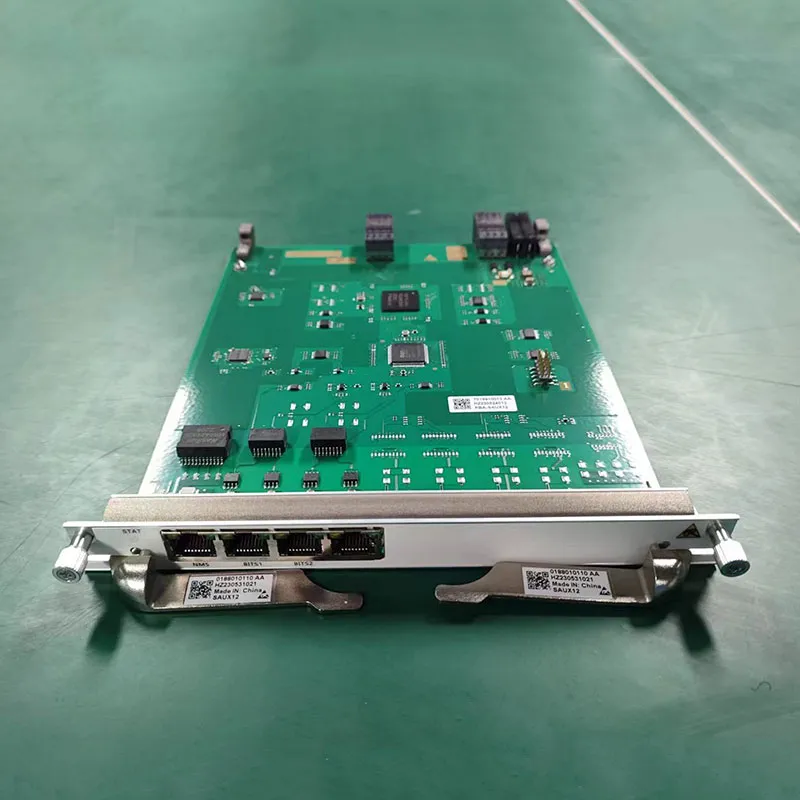

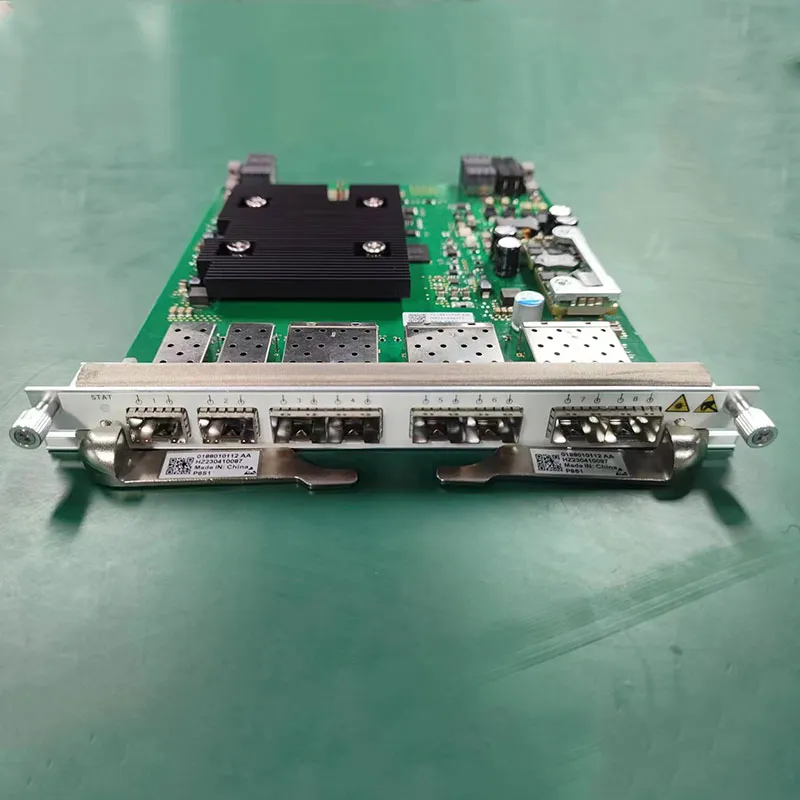

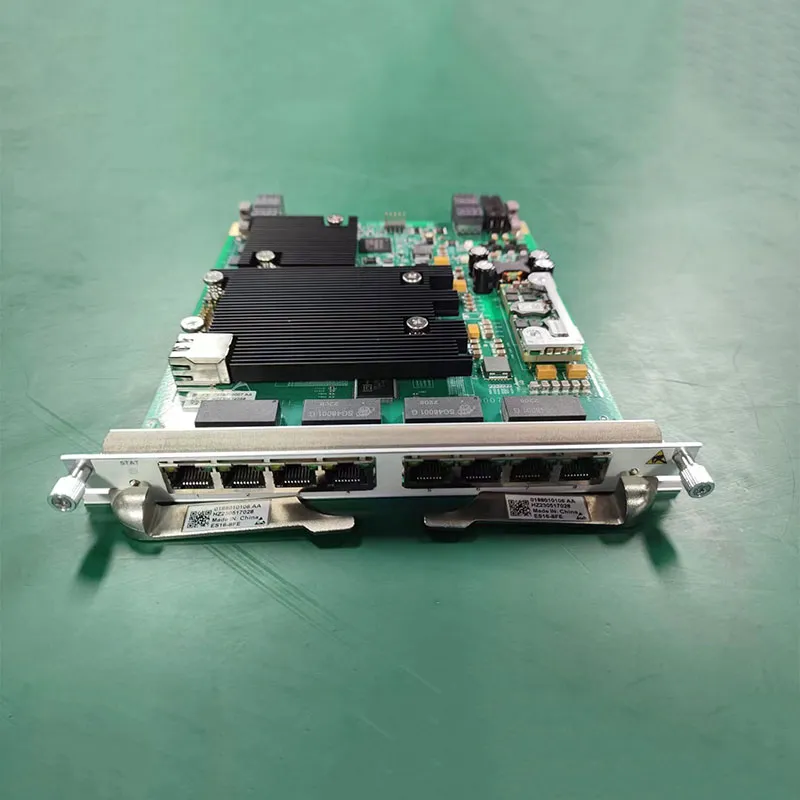

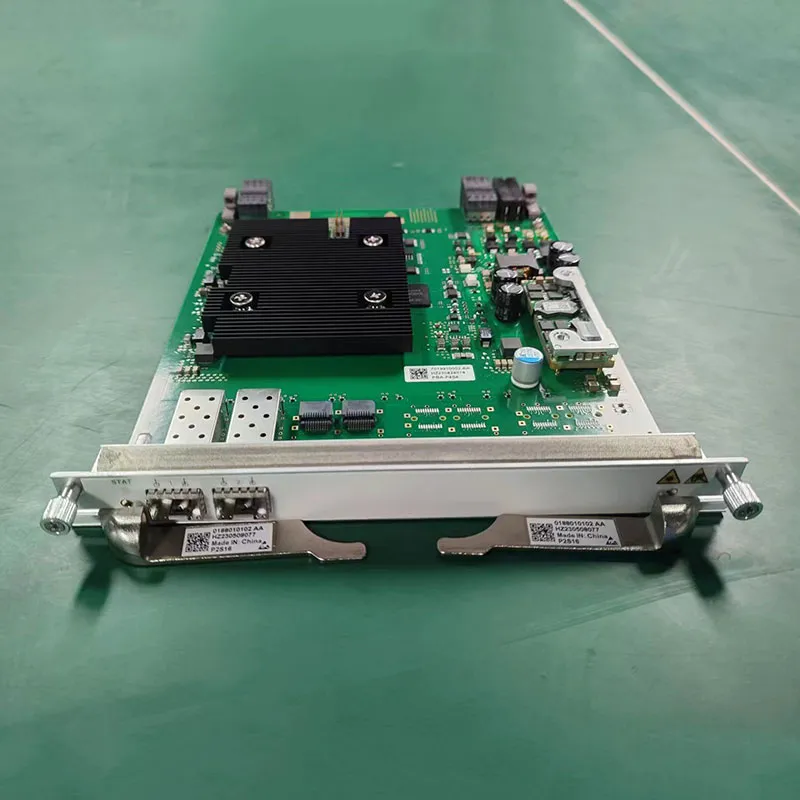

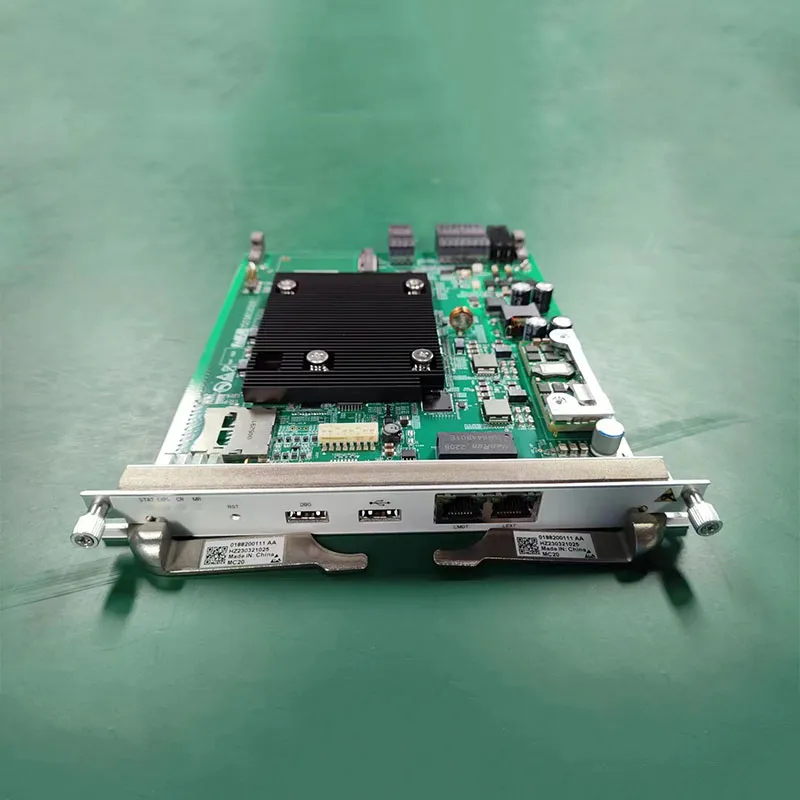

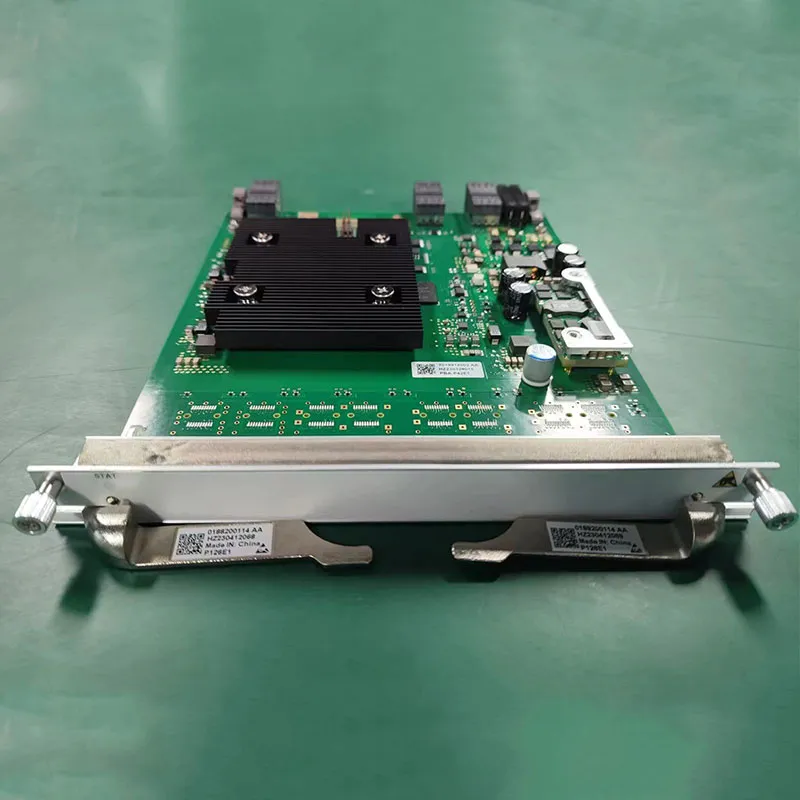

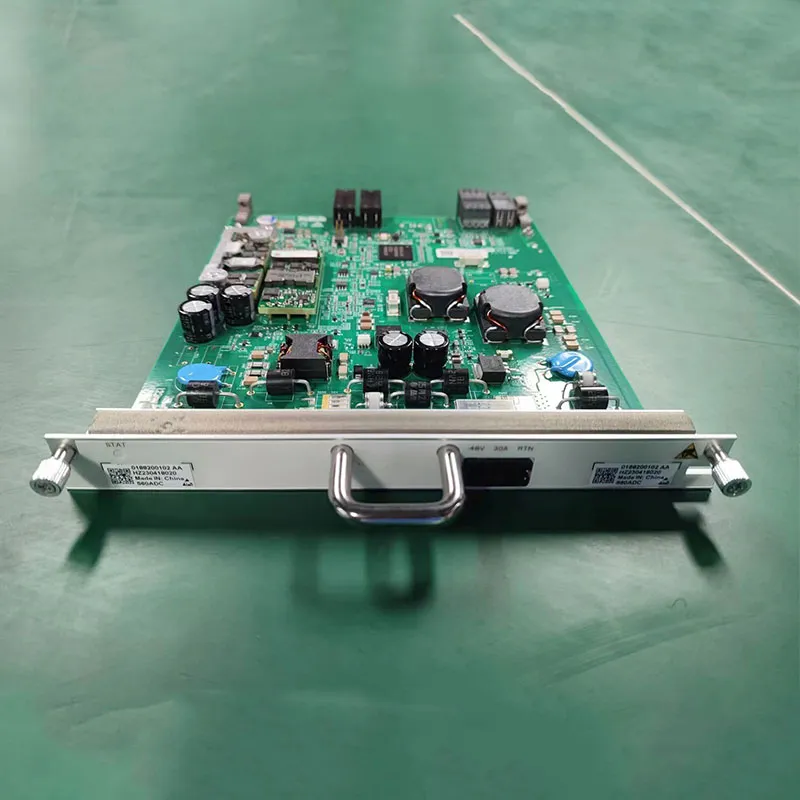

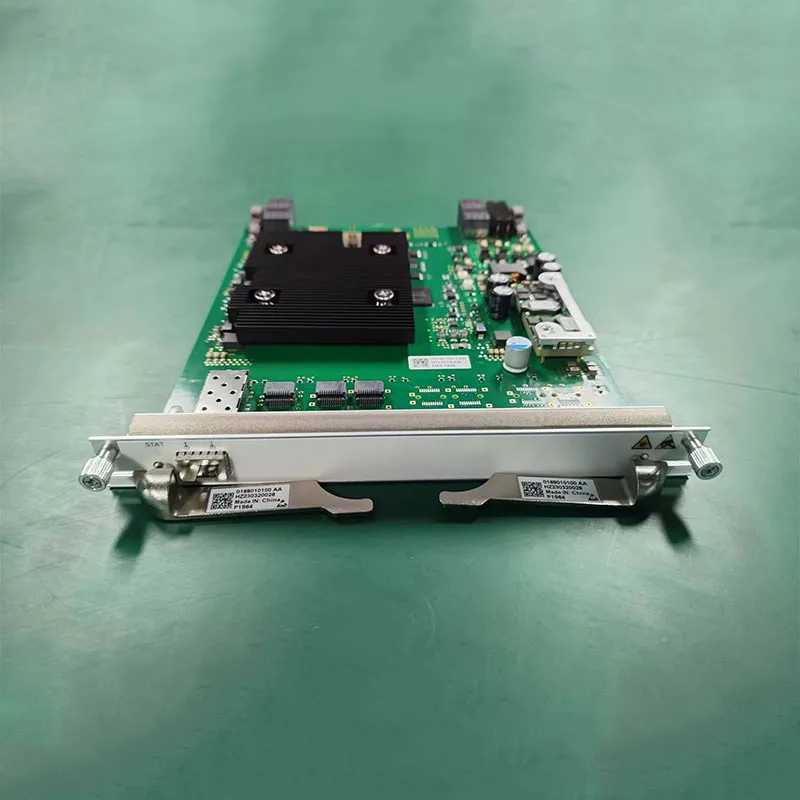

ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии (https://www.hdqm.ru) занимается разработкой и производством оборудования для оптической передачи связи. Мы предлагаем широкий спектр решений для защиты информации, включая межсетевые экраны, системы обнаружения вторжений, решения для защиты конечных точек и DLP системы.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Сети связи железной дороги поставщик

- архитектура корпоративных сетей полная версия

- для чего нужны корпоративные сети

- Современные корпоративные сети поставщики

- Составляющие корпоративной сети производитель

- Программное обеспечение корпоративных сетей производитель

- информационная безопасность корпоративных сетей

- Строительство сети энергосистемы поставщик

- Развития корпоративных сетей производитель

- Корпоративная сеть защита информации поставщик

.webp)

.webp)

.webp)