-

Электронное Письмо

liaohairong@brilliance-tech.cn -

Телефон

+86-28-6169-2979-705

Организация доступа к корпоративной сети поставщик

Итак, организация доступа к корпоративной сети поставщик – тема, которая, на первый взгляд, кажется простой. 'Дайте поставщику доступ, и все!' – думают многие. Но как показывает практика, реальность гораздо сложнее. Часто возникают вопросы безопасности, производительности, а иногда и просто – удобства для обеих сторон. Нельзя недооценивать объем работы, особенно когда речь идет о поставщиках, предоставляющих критически важные услуги или взаимодействующих с конфиденциальной информацией. Попытаюсь поделиться некоторыми наблюдениями и опытом, надеюсь, будет полезно.

Проблема безопасности: первый рубеж обороны

Самое очевидное – безопасность. Поставщик получает доступ к вашей сети, а значит, потенциально и к вашим данным. Недостаточно просто открыть пару портов. Нужно думать о сегментации сети, использовать строгие политики доступа, регулярно проверять логи и, если возможно, внедрять системы обнаружения вторжений. Часто мы сталкиваемся с ситуацией, когда поставщик требует максимально широких прав для выполнения своих задач. Тут нужен баланс: предоставить необходимые права, не переусердствовать. Иногда проще и безопаснее решить задачу, минимизировав доступ поставщика до необходимого минимума, даже если это требует дополнительных усилий от вашей IT-службы. Мы однажды столкнулись с тем, что поставщику для диагностики сети требовался доступ ко всем серверам, а это, мягко говоря, вызывало опасения. В итоге, мы смогли договориться о создании отдельной тестовой среды, что значительно снизило риски.

Минимизация прав доступа: ключ к безопасности

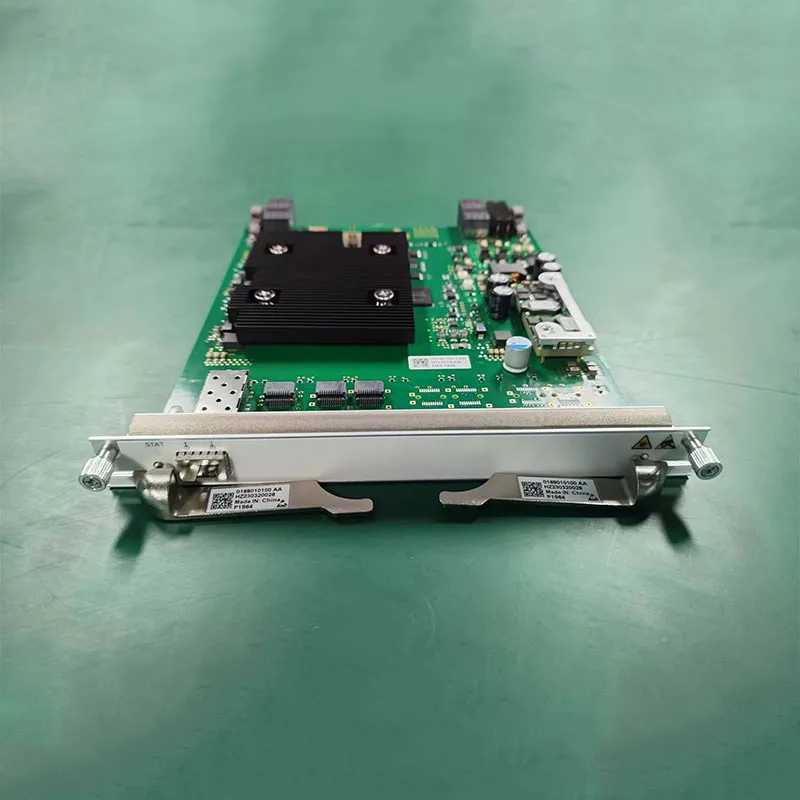

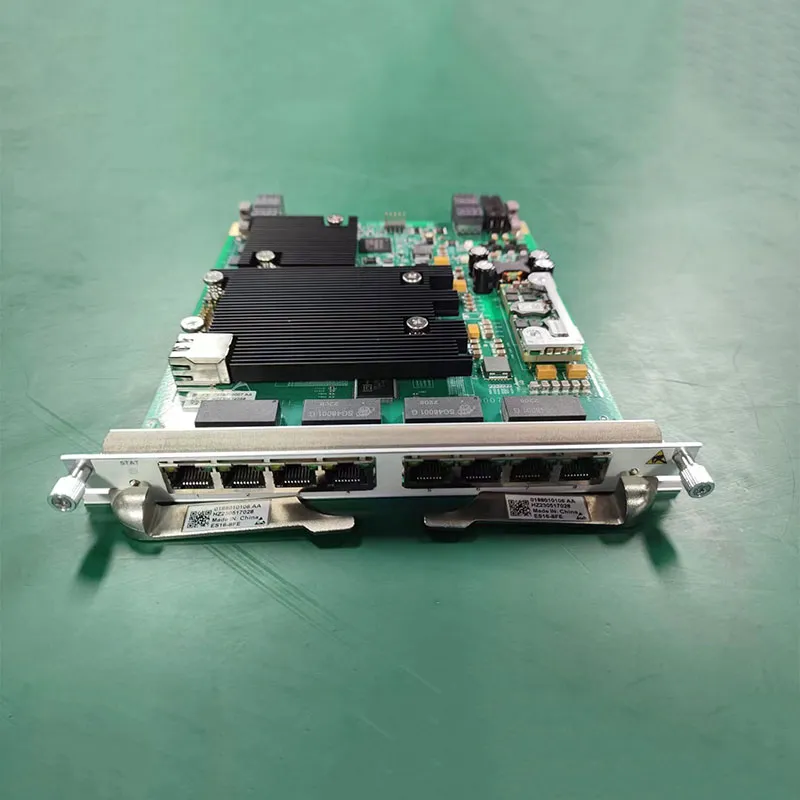

Идея минимизации прав доступа – это не просто теоретический принцип, а практическая необходимость. Вместо предоставления широких разрешений, лучше использовать принцип 'наименьших привилегий'. То есть, поставщику предоставляются только те права, которые абсолютно необходимы для выполнения поставленных задач. Это может быть доступ только к определенным серверам, определенным папкам, определенным приложениям. Для этого можно использовать системы управления доступом (IAM) или даже просто настроить соответствующие права на уровне операционной системы. Это требует более детального планирования и настройки, но в долгосрочной перспективе значительно повышает безопасность вашей сети. В ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии, например, при работе с клиентами, применяющими решения для оптической передачи связи, особое внимание уделяется именно этой части - сегментации сети и детальной настройке прав доступа для каждого поставщика.

Кроме того, необходимо четко определить, какие именно данные поставщик имеет право видеть и обрабатывать. Это должно быть прописано в договоре и подтверждено соответствующими техническими мерами. Важно также регулярно пересматривать права доступа, особенно при изменении задач поставщика или при обновлении сетевой инфраструктуры. Иначе, можно случайно предоставить доступ к данным, которые уже не нужны поставщику.

Производительность сети: не забываем про пропускную способность

Нельзя забывать о том, что доступ поставщика к вашей сети может повлиять на ее производительность. Особенно это актуально для сетей с высокой нагрузкой или с ограниченной пропускной способностью. Необходимо заранее оценить потенциальное влияние доступа поставщика и принять меры для его минимизации. Например, можно ограничить время доступа поставщика к сети, использовать Quality of Service (QoS) для приоритезации трафика или настроить роутинг таким образом, чтобы трафик поставщика не оказывал негативного влияния на основной трафик. Бывает, что поставщик начинает выполнять диагностику, и пропускная способность сети резко падает, что приводит к простою критически важных сервисов. Это, конечно, неприятно, но к сожалению, случается.

Мониторинг трафика: постоянный контроль

Постоянный мониторинг трафика – это необходимая мера для выявления проблем с производительностью. С помощью систем мониторинга можно отслеживать объем трафика, генерируемого поставщиком, его пиковые значения и влияние на другие сервисы. Это позволяет оперативно выявлять и устранять проблемы, а также предотвращать их повторное возникновение. Мы в нашей компании используем систему Zabbix для мониторинга сетевого трафика и выявления аномалий. Это помогает нам вовремя реагировать на любые проблемы и поддерживать оптимальную производительность сети.

Удобство для поставщика: помощь в выполнении задач

Не стоит забывать и об удобстве для поставщика. Если ему трудно получить доступ к вашей сети или выполнить поставленные задачи, это может привести к задержкам и дополнительным затратам. Поэтому важно предоставить поставщику необходимую документацию, инструменты и поддержку. Это может включать в себя предоставление доступа к VPN, настройку необходимых сервисов или проведение совместных сессий для диагностики проблем. Часто бывает достаточно просто предоставить поставщику четкие инструкции и контактные данные, чтобы он мог самостоятельно решить большинство проблем. Не стоит перегружать поставщика лишней информацией или сложными процедурами.

VPN и удаленный доступ: удобные инструменты

Использование VPN или других инструментов удаленного доступа позволяет поставщику безопасно и удобно подключаться к вашей сети. Важно настроить VPN таким образом, чтобы он соответствовал требованиям безопасности вашей компании. Это может включать в себя использование двухфакторной аутентификации, шифрование трафика и ограничение доступа к определенным ресурсам. Кроме того, можно использовать специализированные инструменты для удаленной поддержки, которые позволяют поставщику видеть рабочий стол пользователя и управлять его компьютером удаленно. Но, конечно, такие инструменты требуют повышенного внимания к безопасности, чтобы предотвратить несанкционированный доступ.

Примеры из практики и ошибки

Однажды мы столкнулись с ситуацией, когда поставщик, получив доступ к нашей сети, начал без согласования с нами изменять настройки маршрутизации. Это привело к серьезным проблемам с связностью и потребовало значительных усилий для восстановления работоспособности сети. Оказалось, что поставщик просто хотел 'оптимизировать' трафик, но не учел возможные последствия. Этот случай стал для нас уроком: любое изменение настроек сети должно согласовываться с нашей IT-службой.

Еще одна ошибка, которую часто допускают, – это недостаточная документация. Поставщику необходимо предоставить четкую и актуальную документацию о вашей сети, ее конфигурации и политиках безопасности. Без документации поставщику будет сложно правильно выполнять свои задачи и может возникнуть риск внести ошибки.

В целом, организация доступа к корпоративной сети поставщик – это комплексная задача, требующая тщательного планирования, технической экспертизы и постоянного мониторинга. Нельзя подходить к этому вопросу легкомысленно, иначе можно столкнуться с серьезными проблемами безопасности и производительности. Нужно помнить, что доверие – это хорошо, но контроль – лучше.

ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии работает с различными компаниями, помогая им решать задачи, связанные с сетевой инфраструктурой и безопасностью. Если у вас возникли вопросы по организации доступа к вашей корпоративной сети, обращайтесь, мы всегда рады помочь.

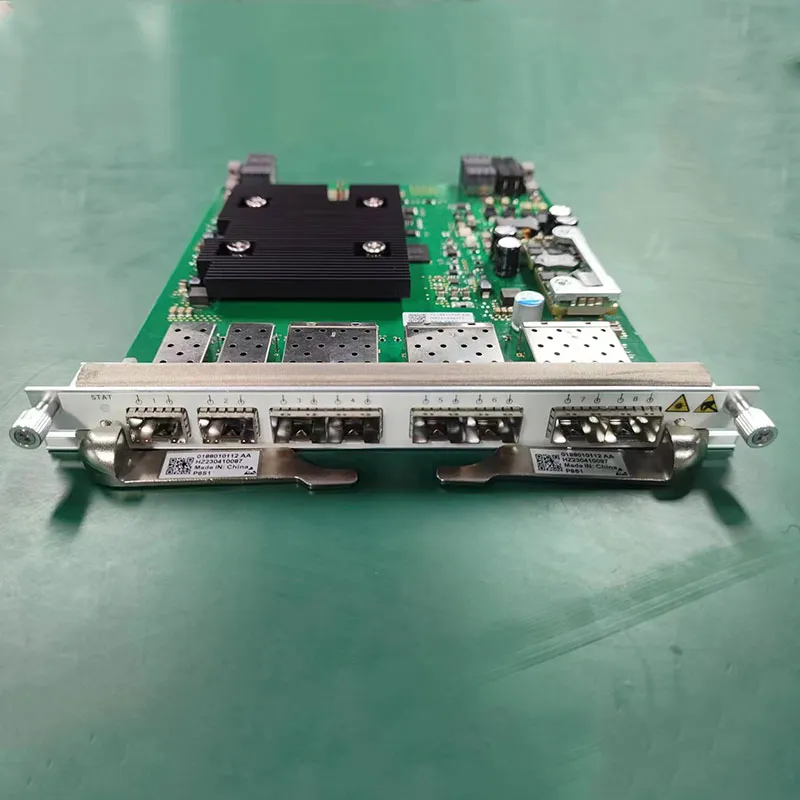

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Корпоративная сеть в офис поставщик

- Проектирование корпоративной сети производитель

- Создать корпоративную сеть производители

- Назначение корпоративные сети производитель

- Организация доступа к корпоративной сети поставщики

- Информационно образовательная сеть школы производители

- Корпоративная мультисервисная сеть правительства москвы производители

- Информационные системы корпоративной сети поставщики

- Единая сеть образовательных учреждений поставщик

- Услуга корпоративной сети производители

.webp)

.webp)

.webp)