-

Электронное Письмо

liaohairong@brilliance-tech.cn -

Телефон

+86-28-6169-2979-705

периметр корпоративной сети

В последнее время все чаще слышу вопросы о построении надежного периметра корпоративной сети. И знаете, что меня всегда смущало – часто это воспринимается как простая задача, установленные брандмауэры и все – готово. Но реальность, как всегда, оказывается гораздо сложнее. Гораздо больше нюансов и подводных камней, чем кажется на первый взгляд. Часто встречаются компании, думающие, что купив хороший межсетевой экран, обеспечили полную защиту. Это, мягко говоря, заблуждение. В этой статье я поделюсь своим опытом и наблюдениями, которые, надеюсь, помогут вам избежать распространенных ошибок при проектировании и реализации периметра.

Что такое периметр корпоративной сети и почему это важно?

Прежде всего, стоит четко понимать, что такое периметр корпоративной сети. Это не просто точка входа и выхода данных. Это сложная система, включающая в себя множество компонентов и мер безопасности, предназначенная для защиты информационных ресурсов компании от внешних и внутренних угроз. Неверное понимание этой концепции – первый шаг к серьезным проблемам. Возьмем, к примеру, ситуацию, когда внутренние пользователи, имеющие доступ к корпоративной сети, случайно или намеренно становятся источником утечек данных. Или хакеры, получившие доступ к внутренним ресурсам через уязвимости в приложениях, размещенных на серверах внутри сети. Это уже не только проблема защиты периметра, но и внутренняя безопасность.

Важность надежного периметра обусловлена несколькими факторами: защита конфиденциальной информации, обеспечение непрерывности бизнеса, соблюдение законодательных требований (например, GDPR, если компания работает с данными граждан ЕС). Простое наличие брандмауэра недостаточно. Необходимо рассматривать периметр как многоуровневую систему, включающую в себя различные инструменты и технологии, взаимодействующие друг с другом.

Основные компоненты надежного периметра

Итак, что же входит в состав эффективного периметра? Во-первых, это, конечно же, межсетевой экран (firewall). Современные межсетевые экраны – это не просто фильтры пакетов. Они обладают расширенными функциями, такими как обнаружение вторжений (IDS/IPS), защита от DDoS-атак, VPN-сервер и т.д. Но даже самый продвинутый межсетевой экран не решит всех проблем. Во-вторых, необходимо использовать систему обнаружения и предотвращения вторжений (IDS/IPS) для мониторинга сетевого трафика и выявления подозрительной активности. В-третьих, это система предотвращения утечек данных (DLP), которая позволяет контролировать перемещение конфиденциальных данных внутри сети и за ее пределами. И, наконец, это система управления информационной безопасностью (SIEM), которая собирает и анализирует логи безопасности со всех компонентов системы, что позволяет выявлять и реагировать на инциденты безопасности в режиме реального времени.

Мы в ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии часто сталкиваемся с ситуациями, когда клиенты фокусируются только на покупке дорогостоящего оборудования, игнорируя важные аспекты настройки и управления. И даже самый современный периметр может оказаться бесполезным, если он неправильно настроен или не поддерживается в актуальном состоянии. Особенно это касается систем, работающих с данными, требующими особого уровня защиты, например, в сфере финансов или здравоохранения.

Пример из практики: защита от DDoS-атак

Недавно один из наших клиентов, крупная торговая сеть, подвергся серьезной DDoS-атаке. Изначально они полагались только на брандмауэр. В результате атаки сайт был недоступен для клиентов в течение нескольких часов, что привело к значительным финансовым потерям. Пришлось срочно настраивать дополнительные средства защиты, такие как специализированные сервисы защиты от DDoS-атак, и пересматривать конфигурацию брандмауэра.

Этот случай показал, что защита от DDoS-атак – это не просто вопрос наличия определенного оборудования. Это комплексная задача, требующая использования различных инструментов и технологий, а также постоянного мониторинга сетевого трафика.

Пример из практики: внедрение системы DLP

В другой ситуации мы помогали компании внедрить систему DLP для защиты конфиденциальной информации, хранящейся на серверах. Оказалось, что сотрудники компании регулярно копировали файлы с конфиденциальными данными на внешние носители. Система DLP позволила нам выявить и предотвратить эти утечки, а также разработать политику использования внешних носителей.

Внедрение DLP – это сложный процесс, требующий тесного сотрудничества с бизнес-пользователями и внимательного изучения бизнес-процессов компании.

Проблемы и сложности при построении периметра

Процесс проектирования и реализации периметра корпоративной сети сопряжен с рядом сложностей. Во-первых, это необходимость учитывать различные факторы, такие как размер компании, количество пользователей, тип данных, которые обрабатываются, и требования законодательства. Во-вторых, это необходимость постоянного мониторинга и обновления системы безопасности, чтобы противостоять новым угрозам. В-третьих, это необходимость обучения персонала, чтобы они могли правильно использовать инструменты безопасности и не совершать ошибок, которые могут привести к утечкам данных.

Часто встречаются ситуации, когда компании не уделяют достаточного внимания обучению персонала. В результате сотрудники могут неосознанно нарушать правила безопасности, например, открывать подозрительные письма или скачивать файлы из непроверенных источников. И это может стать причиной серьезной утечки данных.

Будущее периметра корпоративной сети

В последние годы все большее значение приобретает защита облачных ресурсов. Поскольку все больше компаний переходят на облачные технологии, периметр должен охватывать не только локальную сеть, но и облачные ресурсы. Это требует использования новых технологий и подходов, таких как облачный firewall и облачные сервисы защиты от вторжений.

Также важным направлением является использование искусственного интеллекта и машинного обучения для автоматизации процесса обнаружения и предотвращения угроз. Эти технологии позволяют анализировать огромные объемы данных и выявлять подозрительную активность, которую невозможно обнаружить с помощью традиционных методов.

Компания ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии активно разрабатывает и внедряет решения на основе искусственного интеллекта для защиты корпоративных сетей. Мы верим, что эти технологии сыграют важную роль в обеспечении безопасности в будущем.

Выводы

Построение надежного периметра корпоративной сети – это сложная и многогранная задача, требующая комплексного подхода и постоянного внимания. Недостаточно просто купить дорогостоящее оборудование. Необходимо тщательно продумать архитектуру системы безопасности, настроить ее правильно и поддерживать в актуальном состоянии. Не забывайте о важности обучения персонала и постоянного мониторинга сетевого трафика. И, конечно же, учитывайте новые угрозы и технологии, такие как защита облачных ресурсов и использование искусственного интеллекта.

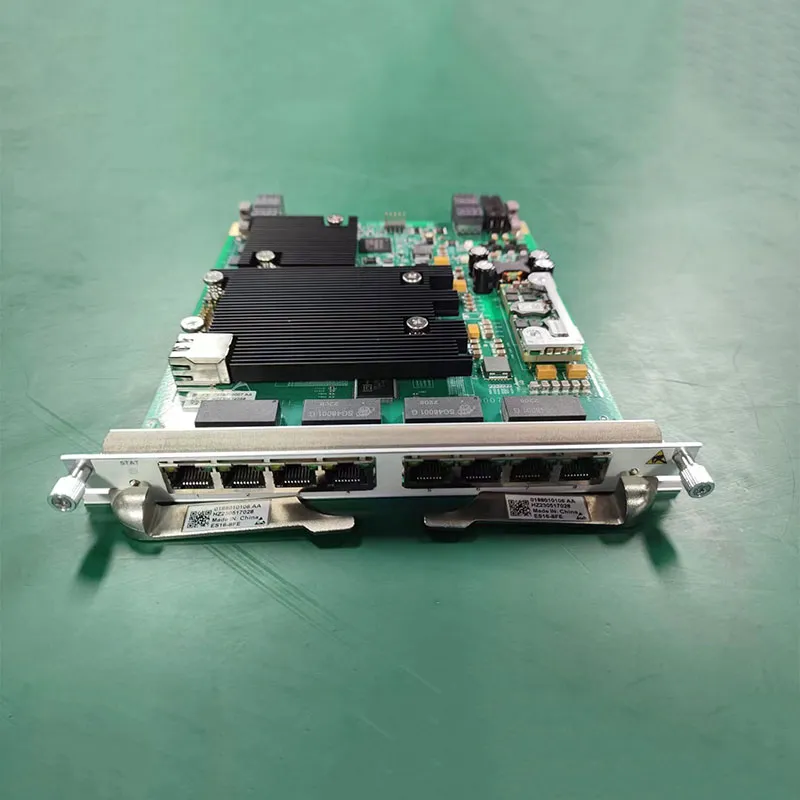

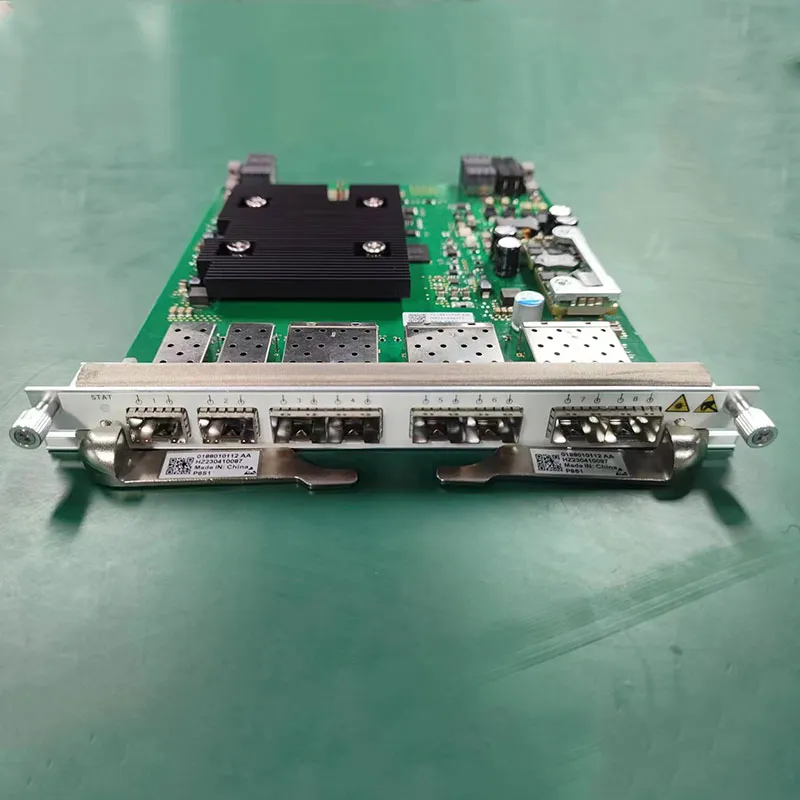

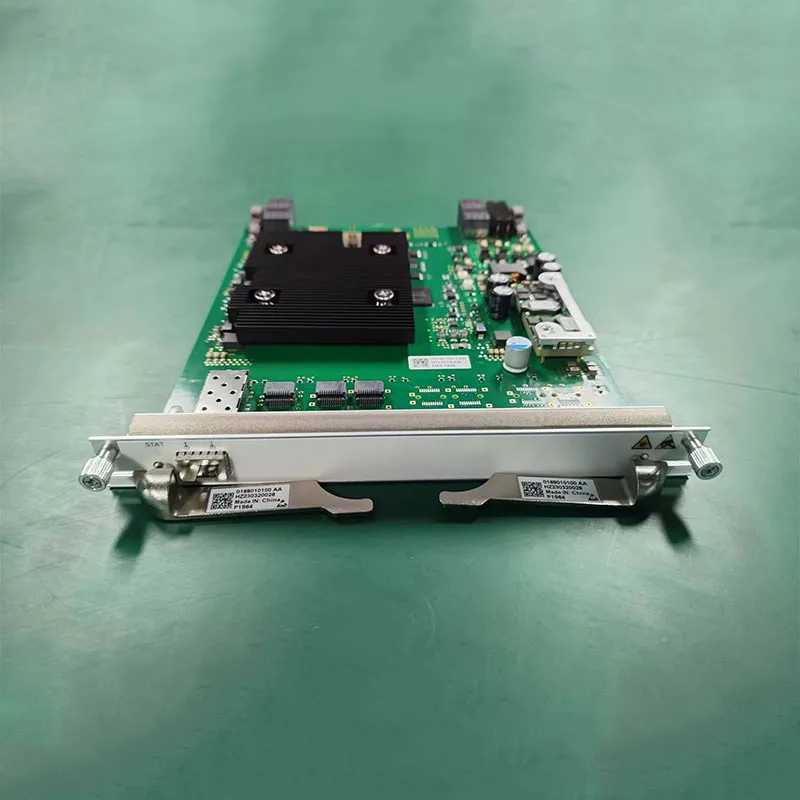

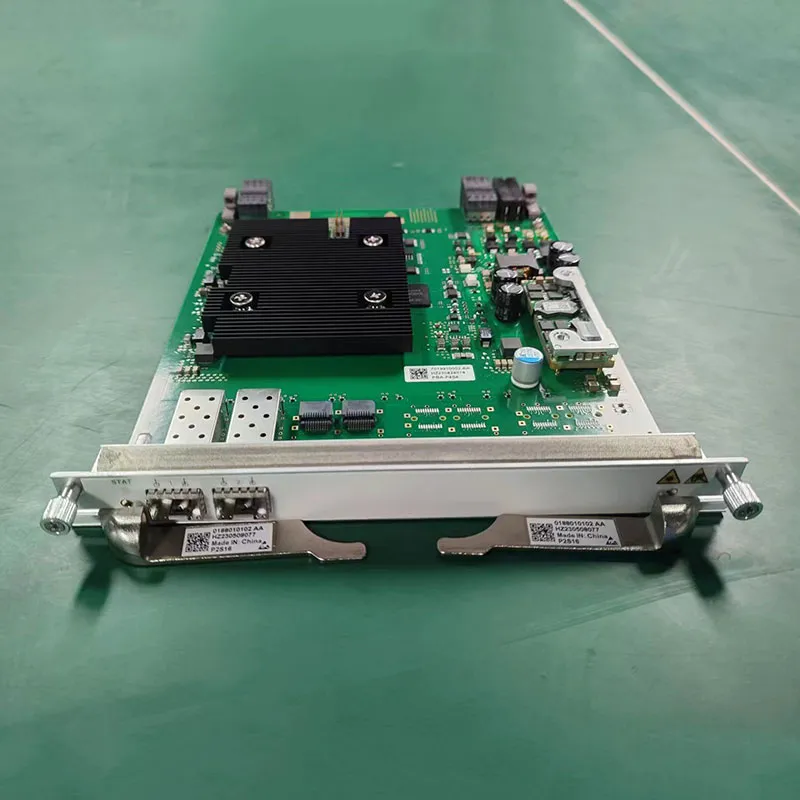

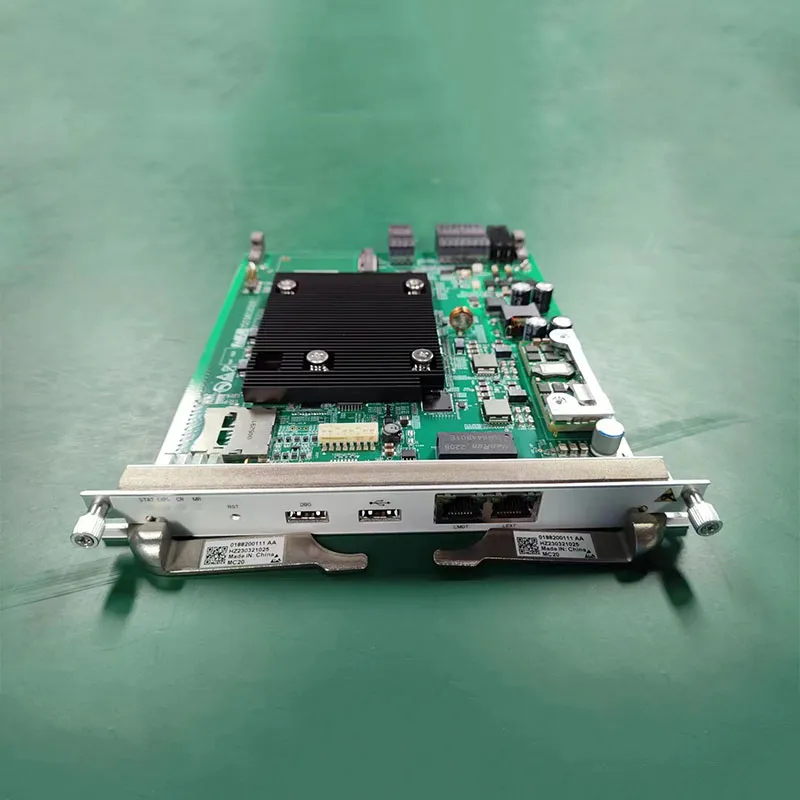

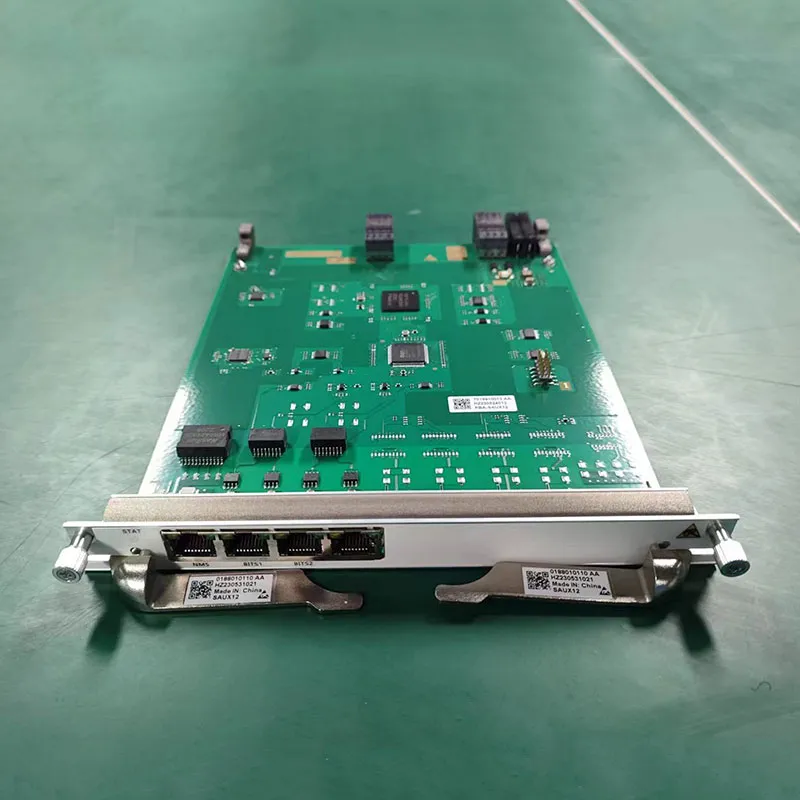

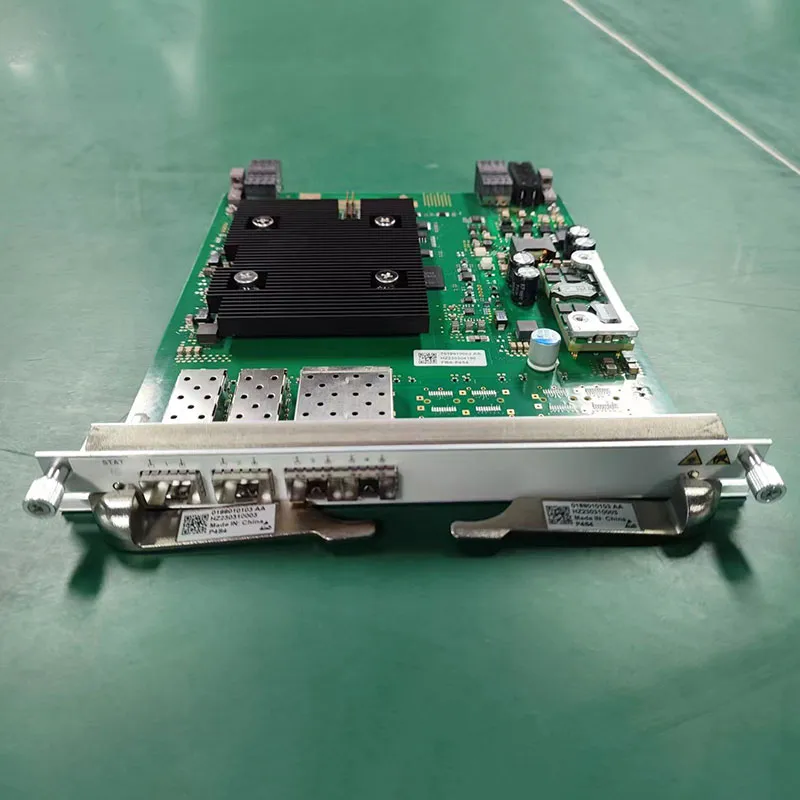

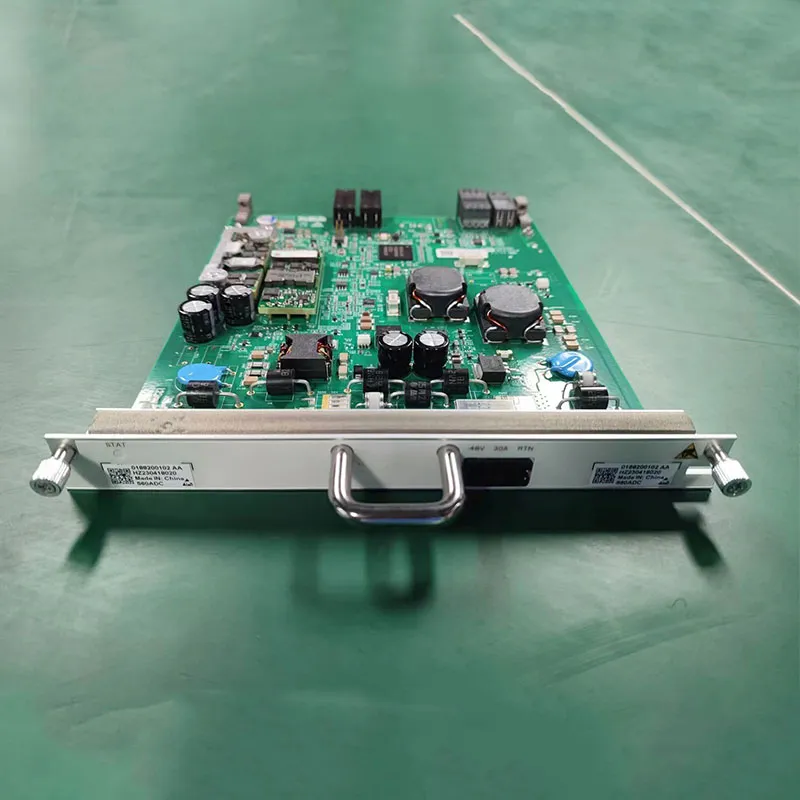

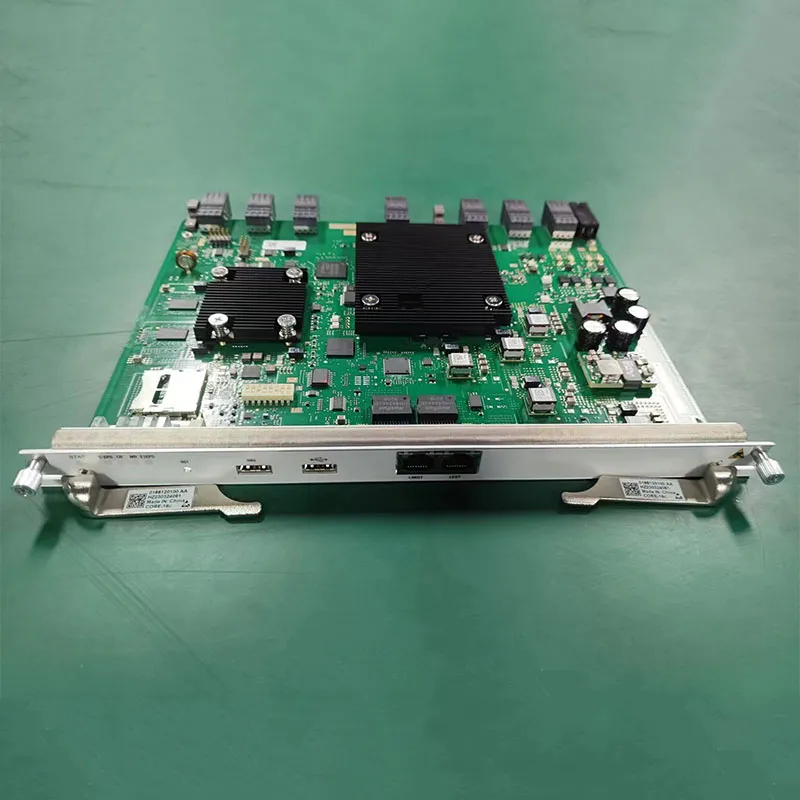

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Корпоративные сети магазин поставщик

- Звенья образовательной сети производители

- Корпоративная сеть производитель

- Контроль корпоративной сети поставщик

- архитектура корпоративных сетей полная версия

- Развития корпоративных сетей поставщики

- Разновидности корпоративных сетей производитель

- Корпоративная сеть ржд производители

- Построения корпоративной сети поставщики

- защита корпоративной сети от несанкционированного доступа

.webp)