-

Электронное Письмо

liaohairong@brilliance-tech.cn -

Телефон

+86-28-6169-2979-705

Политика безопасности корпоративной сети поставщики

На рынке корпоративных сетей все чаще говорят о поставщиках и их роли в обеспечении безопасности. Но часто это обсуждение сводится к простым вопросам: кто ответственный, какие сертификаты нужны, и все ли работает 'как надо'. На самом деле, это гораздо сложнее. Рассмотрим ситуацию более детально, не вдаваясь в маркетинговые слоганы, а опираясь на собственный опыт и наблюдения. На мой взгляд, многие компании упускают из виду ключевые аспекты, особенно когда речь заходит о цепочке поставок – она становится самым слабым звеном в обороне.

Риски, связанные с поставщиками сетевого оборудования и услуг

С чего начать? На мой взгляд, отправной точкой является понимание, что безопасность – это не только Firewall и антивирусы. Это комплексный подход, охватывающий все этапы жизненного цикла сетевого оборудования и услуг, предоставляемых поставщиками. И самый первый риск – это внедрение уязвимостей на этапе производства. Мы сталкивались с ситуациями, когда поставщик, с которым мы работали, использовал компоненты с известными, но не исправленными уязвимостями. Это, конечно, привело к серьезным проблемам с безопасностью сети.

Но это не только про аппаратное обеспечение. Сервисные контракты, облачные вычисления, SaaS-решения – все это создает новые точки входа для злоумышленников. Поставщик может получить доступ к вашей сети и данным, даже если у вас самый передовой Firewall. Ключевым моментом является четко прописанные SLA (Service Level Agreements) и процедуры аудита безопасности у поставщиков. Просто подписать контракт недостаточно, необходимо регулярно проверять соответствие реальности и документам.

Оценка рисков поставщиков: как это делается на практике

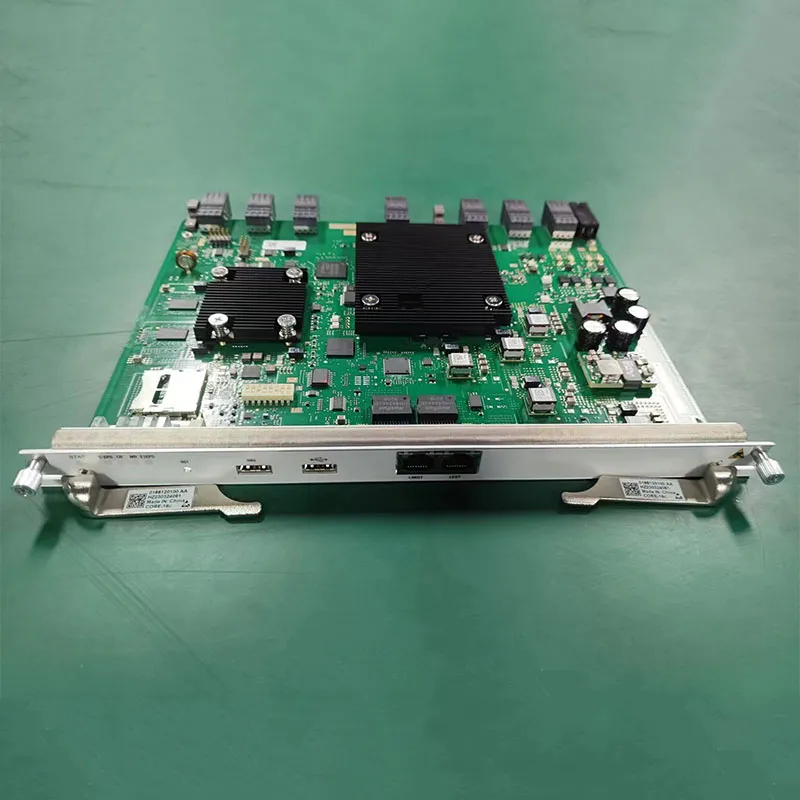

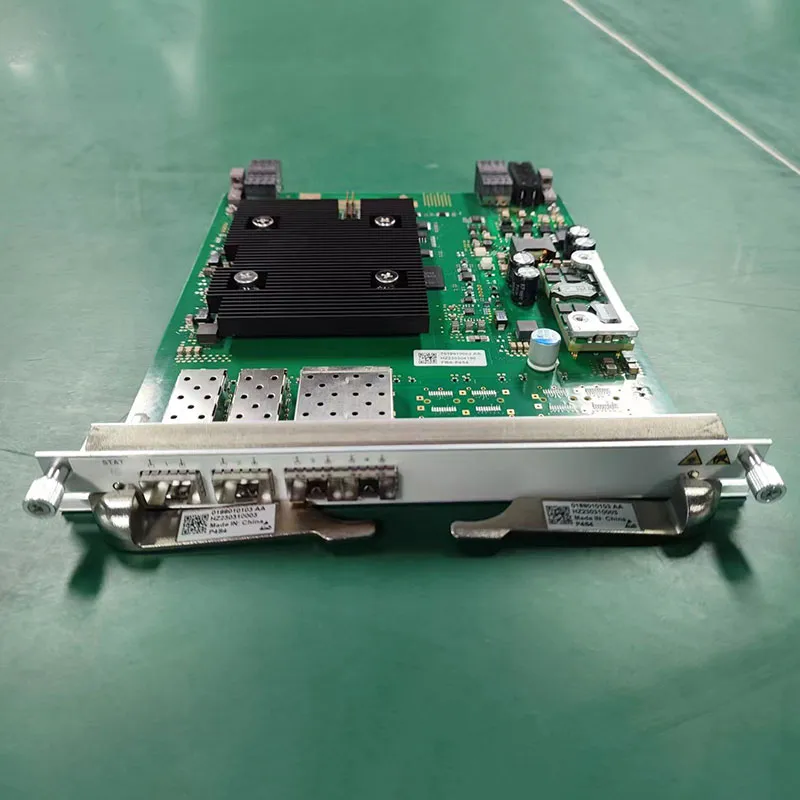

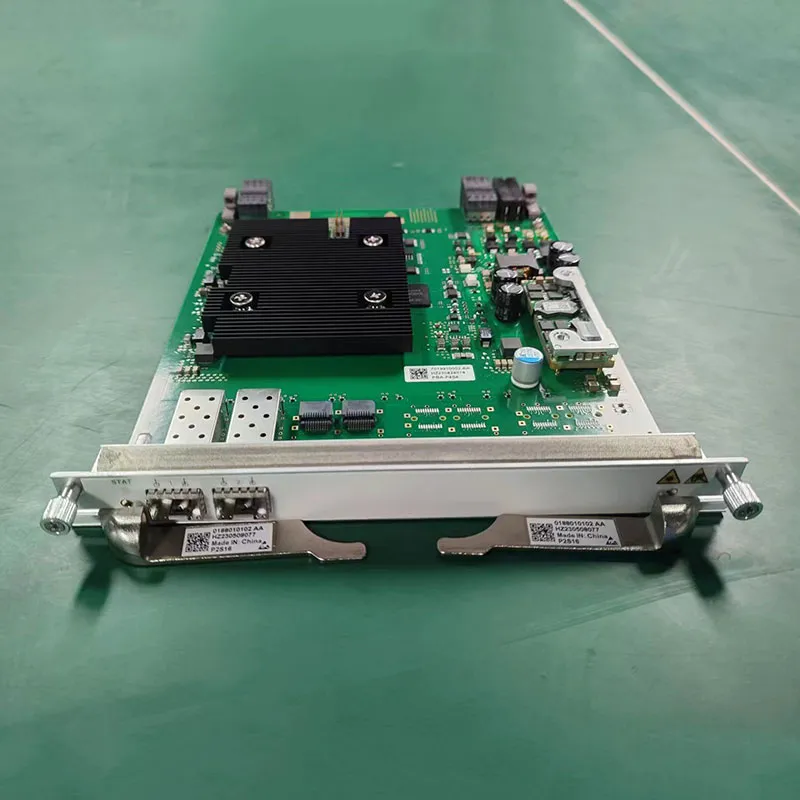

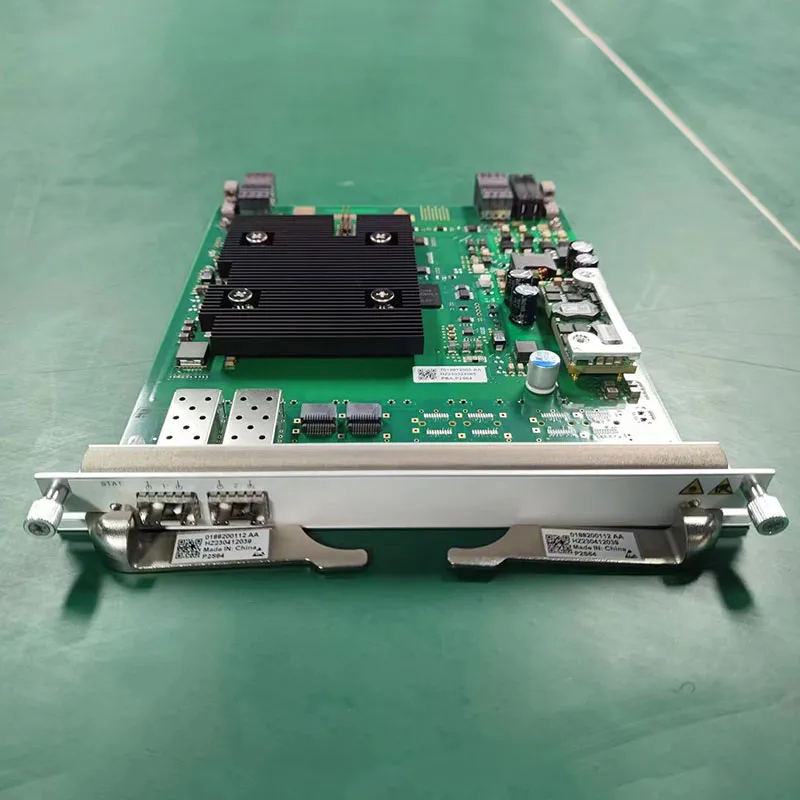

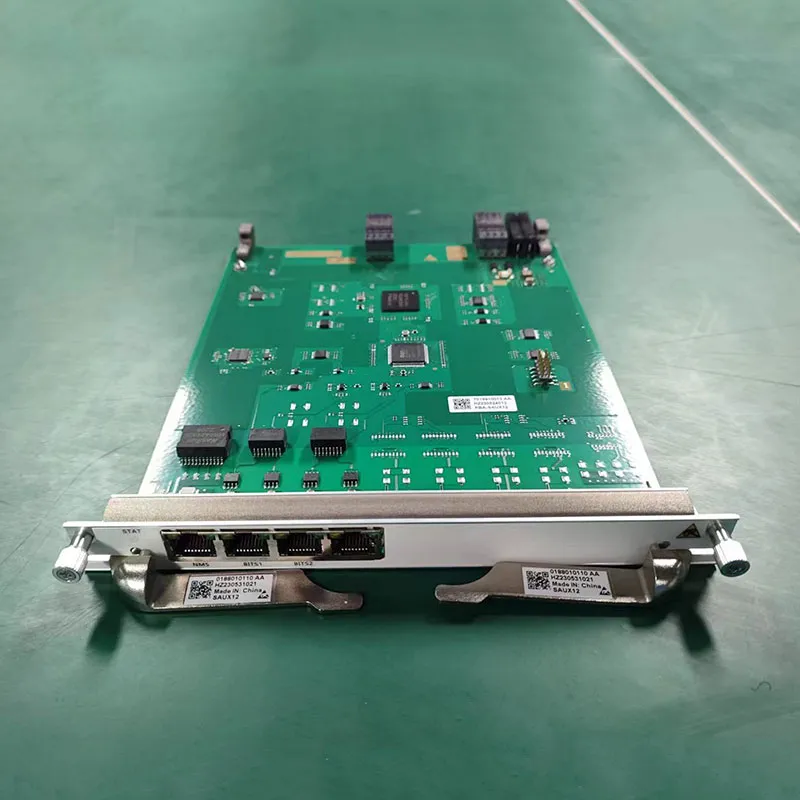

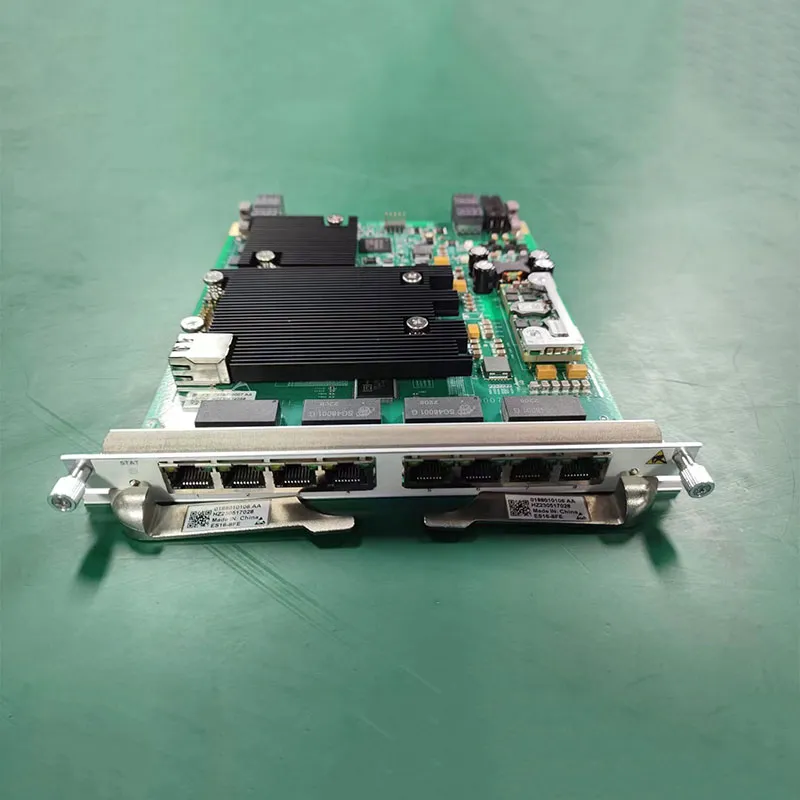

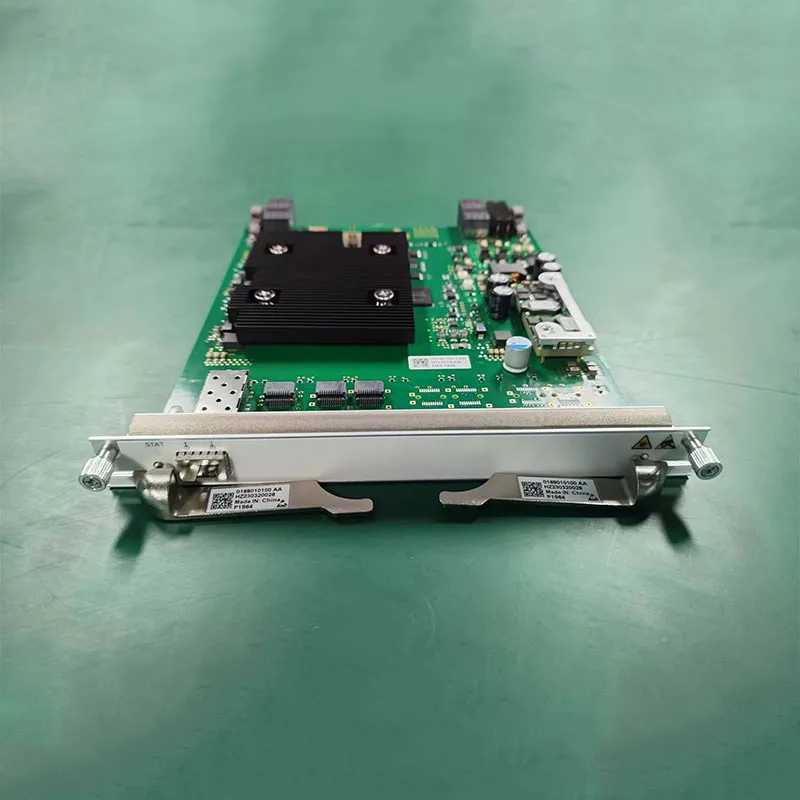

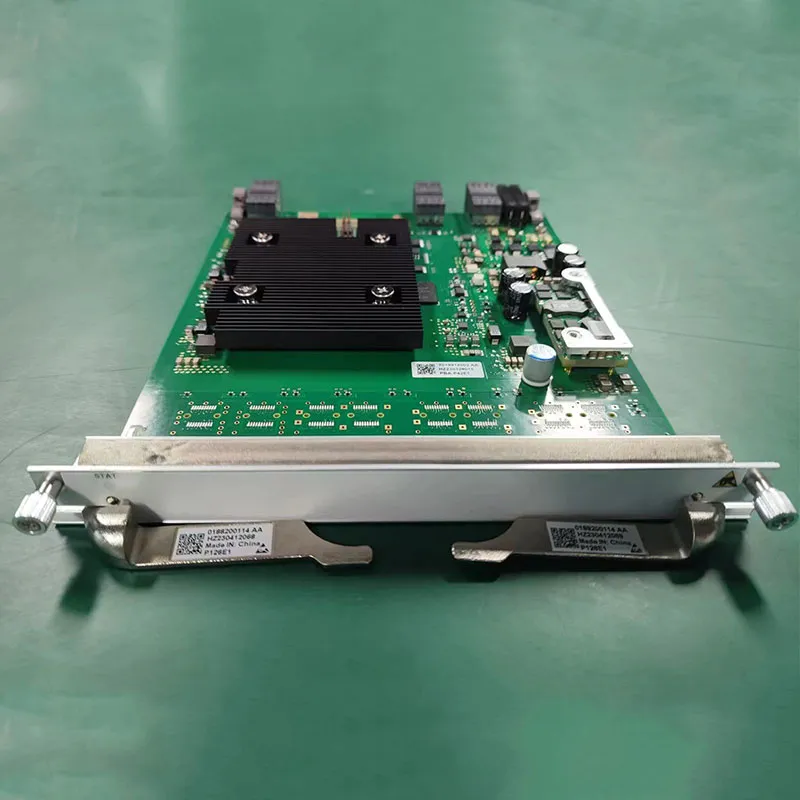

Наша компания, ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии, специализируется на оптических передатчиках связи, и мы непосредственно сталкиваемся с этой проблемой. Мы сами разрабатываем и производим оборудование SDH и OTN, используя отечественные микросхемы и компоненты. Это позволяет нам лучше контролировать уровень безопасности, но даже в этом случае оценка рисков поставщиков по комплектующим, конечно, необходима. Мы используем как формальные методы, так и анализ кодовой базы (если это возможно). Также проводится анализ репутации поставщиков, проверка на наличие уязвимостей в их продуктах и сервисах. И, конечно, – регулярные аудиты безопасности.

Одним из ключевых инструментов является использование системы управления рисками. Мы определяем потенциальные угрозы, оцениваем вероятность их реализации и выбираем меры по их снижению. Это не одноразовое мероприятие, а непрерывный процесс, который должен регулярно пересматриваться и обновляться. Особенно это важно в быстро меняющейся сфере технологий. Например, сейчас активно обсуждаются вопросы безопасности в IoT-устройствах, и если в вашей сети есть такие устройства, то необходимо учитывать риски, связанные с их использованием.

Практические примеры и ошибки

Вспомним ситуацию с одним из наших клиентов – крупной телекоммуникационной компанией. Они использовали поставщика, который предоставлял услуги по мониторингу сетевой инфраструктуры. Но в SLA не было четко прописано, какие данные будут собираться и как они будут храниться. В результате, поставщик получил доступ к конфиденциальной информации о клиентах компании, и эта информация была скомпрометирована. Причиной стала небрежность в составлении SLA и отсутствие регулярного аудита безопасности у поставщика. Это классическая ошибка, которую нужно избегать.

Другой пример – использование устаревшего программного обеспечения. Многие компании не уделяют должного внимания обновлению программного обеспечения, используемого поставщиками. Это создает лазейки для злоумышленников, которые могут использовать известные уязвимости для получения доступа к вашей сети. Регулярные обновления безопасности – это не просто рекомендация, а необходимость.

Опыт внедрения системы управления безопасностью цепочки поставок

ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии активно внедряет систему управления безопасностью цепочки поставок (Supply Chain Security Management). Она включает в себя следующие этапы: оценка рисков, выбор поставщиков на основе критериев безопасности, подписание соглашений об уровне обслуживания (SLA) с четким определением требований к безопасности, регулярный мониторинг и аудит безопасности поставщиков, а также план реагирования на инциденты.

Внедрение такой системы требует определенных усилий и ресурсов, но это оправдано. Она позволяет снизить риски, связанные с цепочкой поставок, и повысить уровень безопасности вашей сети. Ключевым фактором успеха является вовлеченность руководства компании и поддержка со стороны всех подразделений.

Будущее обеспечения безопасности корпоративной сети и поставщиков

Что ждет нас в будущем? По моему мнению, тенденция к централизации управления безопасностью будет только усиливаться. Появятся новые инструменты и технологии, которые позволят более эффективно управлять рисками, связанными с цепочкой поставок. Например, блокчейн-технологии могут быть использованы для создания безопасного и прозрачного реестра поставщиков, а искусственный интеллект может помочь в автоматизации процессов мониторинга и анализа безопасности.

Важно помнить, что безопасность корпоративной сети – это не одноразовая задача, а непрерывный процесс. Необходимо постоянно отслеживать новые угрозы, оценивать риски и принимать меры по их снижению. И самое главное – не недооценивать роль поставщиков в обеспечении безопасности вашей сети. От их надежности и бдительности зависит сохранность ваших данных и репутация вашей компании.

В заключение, хочу сказать, что работа с поставщиками требует серьезного подхода и необходимости в постоянном контроле. Необходимо быть готовым к тому, что риски могут возникать, и разрабатывать планы реагирования на инциденты. И, конечно, не стоит экономить на безопасности – это инвестиция в будущее вашей компании.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Проектирование корпоративной сети производители

- Корпоративные сети билайн производитель

- национальное образовательная сеть

- образовательная сеть г железногорск красноярский

- корпоративная сеть передачи данных

- Построение защищенной корпоративной сети производитель

- Корпоративная сеть мтс поставщики

- Оптимизация сети образовательных учреждений производитель

- Отдел корпоративной сети производитель

- Банки участники корпоративной сети газпромбанка поставщик

.webp)

.webp)