-

Электронное Письмо

liaohairong@brilliance-tech.cn -

Телефон

+86-28-6169-2979-705

построение защищенной корпоративной сети

Защищенная корпоративная сеть – это не просто набор технических решений. Это комплексный подход, требующий учета множества факторов: от архитектуры сети до политик безопасности и, конечно, от квалификации персонала. Часто мы видим, как компании сосредотачиваются на самых 'ярких' решениях – межсетевых экранах, антивирусах – забывая о фундаментальных вещах. И это, на мой взгляд, большая ошибка. Гораздо проще предотвратить атаку, чем потом отмывать последствия.

Основные вызовы при построении безопасной корпоративной сети

Когда речь заходит о построение защищенной корпоративной сети, сразу возникают вопросы: с чего начать? Какой стек технологий выбрать? Какие угрозы наиболее актуальны? У нас в компании, ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии, мы сталкиваемся с этими вопросами ежедневно. И опыт показывает, что универсального рецепта нет. Каждая компания – уникальна, и ее инфраструктура, бизнес-процессы и уровень зрелости безопасности требуют индивидуального подхода.

Один из самых распространенных вызовов – это сложность современных сетевых архитектур. Гибридные облака, распределенные офисы, мобильные устройства – все это создает множество точек входа для злоумышленников. Сложность, естественно, порождает и сложность управления безопасностью. Попытки 'натянуть' один универсальный инструмент на все случаи жизни обычно приводят к провалам. Например, мы однажды пытались внедрить комплексное решение для управления безопасностью, которое обещало решить все проблемы. В итоге, оно оказалось слишком громоздким и сложным в настройке, а функциональность, которую мы действительно нуждались, была скрыта под слоем ненужных возможностей.

Управление доступом: ключ к безопасности

Управление доступом – это, пожалуй, самый важный аспект защиты корпоративной сети. Нельзя просто полагаться на пароли и надеяться, что злоумышленник не сможет их подобрать. Необходимы многофакторная аутентификация, ролевой доступ, принцип наименьших привилегий. То есть, каждому пользователю должен быть предоставлен только тот доступ, который необходим для выполнения его работы. Это особенно важно для доступа к конфиденциальным данным.

В нашей практике мы часто сталкиваемся с ситуациями, когда пользователи имеют избыточные права доступа. Например, сотрудник отдела маркетинга имеет доступ к данным финансового отдела. Это создает огромный риск утечки данных. Мы используем системы управления идентификацией и доступом (IAM), чтобы контролировать доступ к ресурсам и предотвращать несанкционированный доступ.

И еще один момент: регулярный аудит прав доступа. Это не разовое мероприятие, а постоянный процесс. Пользователи меняют должности, обязанности, а их потребности в доступе меняются вместе с ними. Необходимо регулярно проверять и обновлять права доступа, чтобы избежать рисков.

Защита периметра: межсетевые экраны и IDS/IPS

Межсетевые экраны (Firewalls) – это первое, что приходит на ум при построении безопасной корпоративной сети. Они служат барьером между внутренней сетью и внешним миром, контролируя сетевой трафик. Но межсетевой экран – это не панацея. Необходимо тщательно настраивать правила фильтрации, чтобы не заблокировать легитимный трафик. И, конечно, необходимо регулярно обновлять правила безопасности, чтобы защититься от новых угроз.

Системы обнаружения и предотвращения вторжений (IDS/IPS) добавляют дополнительный уровень защиты. Они анализируют сетевой трафик на предмет подозрительной активности и блокируют атаки. В нашей компании мы используем комбинацию межсетевых экранов и IDS/IPS, чтобы обеспечить комплексную защиту периметра.

Интересно, что современные межсетевые экраны все чаще используют машинное обучение для обнаружения аномалий. Это позволяет им выявлять новые типы атак, которые не были предусмотрены в заранее заданных правилах фильтрации. Но даже с машинным обучением, необходимо постоянно следить за работой межсетевого экрана и обновлять его настройки.

Защита от вредоносного ПО и фишинга

Вредоносное ПО (Malware) и фишинг – это одни из самых распространенных угроз для корпоративных сетей. Они могут привести к потере данных, сбою в работе систем и серьезным финансовым потерям. Для защиты от вредоносного ПО необходимо использовать антивирусные программы, регулярно обновлять их базы данных и проводить сканирование сети на предмет заражения.

Фишинг – это обман, с помощью которого злоумышленники пытаются получить доступ к конфиденциальным данным, например, к паролям и номерам кредитных карт. Важно обучить сотрудников распознавать фишинговые письма и не переходить по подозрительным ссылкам. В нашей компании мы регулярно проводим тренинги по кибербезопасности для сотрудников.

К сожалению, даже самые продвинутые антивирусные программы не могут гарантировать 100% защиты от вредоносного ПО. Поэтому необходимо соблюдать осторожность при работе с файлами, полученными из ненадежных источников, и не скачивать программы с подозрительных сайтов.

Резервное копирование и восстановление

Резервное копирование и восстановление – это критически важный аспект защиты корпоративной сети. Даже при самых надежных мерах безопасности, всегда существует риск потери данных. Регулярное создание резервных копий позволяет быстро восстановить работоспособность системы в случае аварии или атаки.

Мы используем комбинацию локального и облачного резервного копирования. Локальные резервные копии позволяют быстро восстановить данные в случае мелких сбоев, а облачные резервные копии защищают данные от физических повреждений, например, от пожара или наводнения. Важно тестировать процедуру восстановления, чтобы убедиться, что она работает правильно.

Просто хранить резервные копии – недостаточно. Необходимо регулярно проверять их целостность и убедиться, что они работоспособны. И, конечно, необходимо обеспечить защиту резервных копий от несанкционированного доступа.

Не забывайте про человеческий фактор

В конечном итоге, самая большая слабость любой корпоративной сети – это люди. Даже самые передовые технологии не смогут защитить сеть, если сотрудники не будут соблюдать правила безопасности. Необходимо обучать сотрудников основам кибербезопасности, регулярно проводить тренинги и напоминать о важности соблюдения правил.

В нашей компании мы уделяем большое внимание культуре безопасности. Мы стараемся создать атмосферу, в которой сотрудники чувствуют ответственность за безопасность данных и не боятся сообщать о подозрительных инцидентах. Это, на мой взгляд, самый важный фактор успеха.

И последнее: не стоит думать, что безопасность – это одноразовое мероприятие. Это постоянный процесс, который требует постоянного внимания и совершенствования. Необходимо регулярно проводить аудит безопасности, обновлять политики безопасности и адаптироваться к новым угрозам.

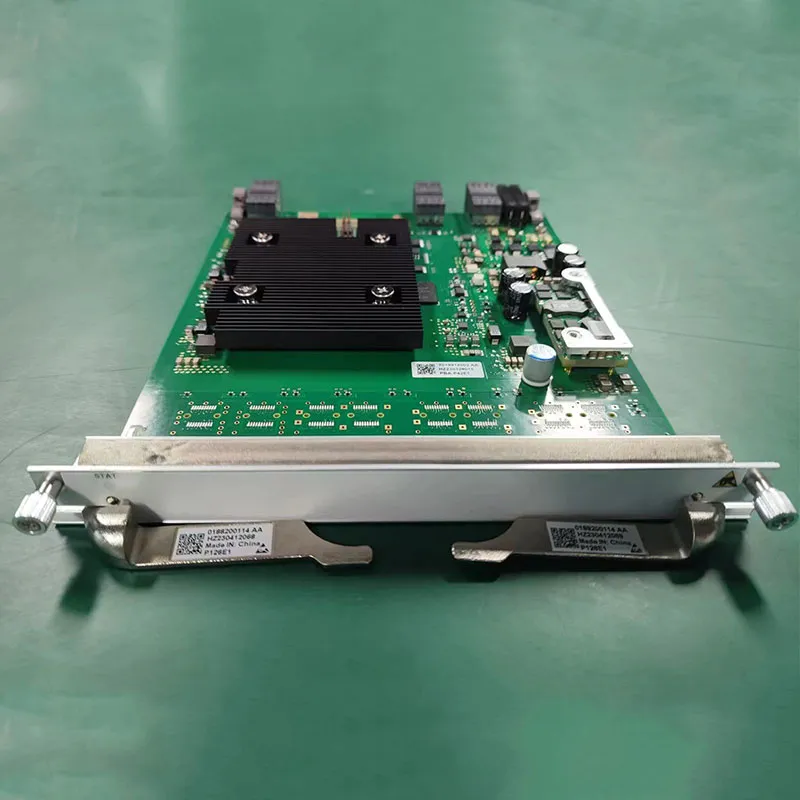

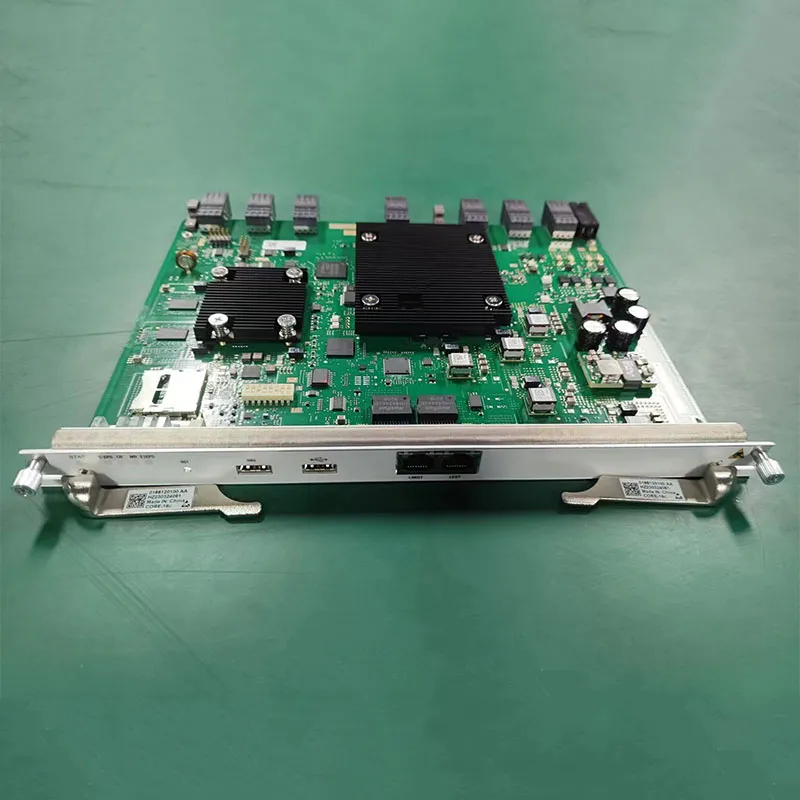

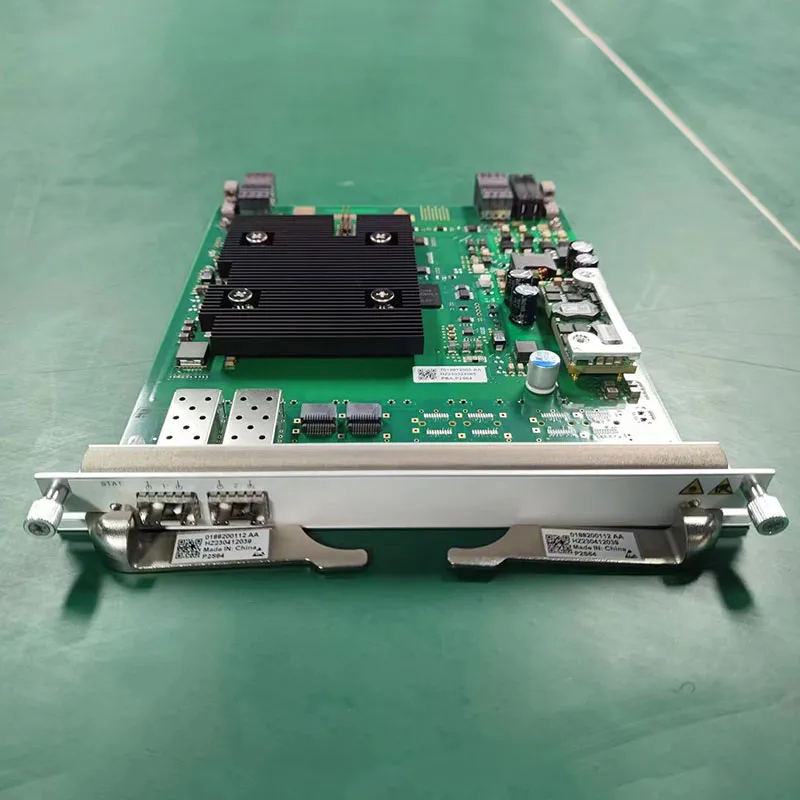

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Характеристика корпоративных сетей поставщик

- Корпоративная сеть подключенная к сети интернет поставщики

- Как убедиться в наличии корпоративной сети производитель

- Корпоративная информационная сеть предприятия производитель

- распределенная корпоративная сеть

- Пространство интернет которое используют корпоративные сети производитель

- Корпоративная частная сеть производители

- Ноос новосибирская открытая образовательная сеть вебинар производитель

- Корпоративная сеть общедоступных библиотек санкт петербурга производитель

- Единая сеть передачи данных для образовательных организаций поставщик

.webp)

.webp)