-

Электронное Письмо

liaohairong@brilliance-tech.cn -

Телефон

+86-28-6169-2979-705

Правила работы в корпоративной сети поставщик

Многие начинающие специалисты, особенно те, кто впервые столкнулся с работой в корпоративных сетях как поставщик, часто недооценивают важность четко прописанных и последовательно соблюдаемых правил. Кажется, что 'пока работает – все хорошо', но рано или поздно возникают проблемы, которые гораздо проще было бы предотвратить. Опыт показывает, что отсутствие формализованного подхода к корпоративной сети поставщик приводит к росту рисков, снижению эффективности и, в конечном итоге, к убыткам. Не просто правила безопасности, это вопрос оптимизации процессов, защиты интеллектуальной собственности и поддержания работоспособности всей цепочки поставок.

Почему нужны правила работы? (Что мы имеем в виду под 'правилами')

Когда мы говорим о 'правилах работы в корпоративной сети поставщик', это не просто набор абстрактных инструкций. Это конкретные, измеримые процедуры, касающиеся доступа, безопасности данных, использования ресурсов сети и взаимодействия с внутренними системами. Это может быть регламент доступа к серверу баз данных, стандарт шифрования передаваемых файлов, правила использования VPN, или даже просто – определенный порядок оформления запросов на доступ к ресурсам. Без этих правил возникает хаос, возрастает вероятность ошибок и злоупотреблений, а также сложность в отслеживании происходящего. В конечном счете, это напрямую влияет на эффективность работы всего предприятия. Например, отсутствие четкого регламента доступа к файловым серверам может привести к случайной или преднамеренной потере критически важных данных. И не только потери данных, но и огромных затрат на восстановление.

Защита информации: первичные меры

Безопасность – это, пожалуй, самый важный аспект. Недостаточно просто установить антивирусное ПО. Необходимо разработать комплексную систему защиты, включающую в себя контроль доступа, мониторинг сетевого трафика, регулярное резервное копирование данных и обучение персонала. Помню один случай, когда у поставщика, обслуживающего нашу систему управления логистикой, была сломана политика паролей. В итоге, злоумышленник получил доступ к конфиденциальной информации о наших клиентах и ценообразовании. Это был очень болезненный урок. Кроме того, часто недооценивают важность Multi-Factor Authentication (MFA) – многофакторной аутентификации. Это простой, но эффективный способ добавить дополнительный уровень защиты.

Оптимизация процессов: удобство и скорость

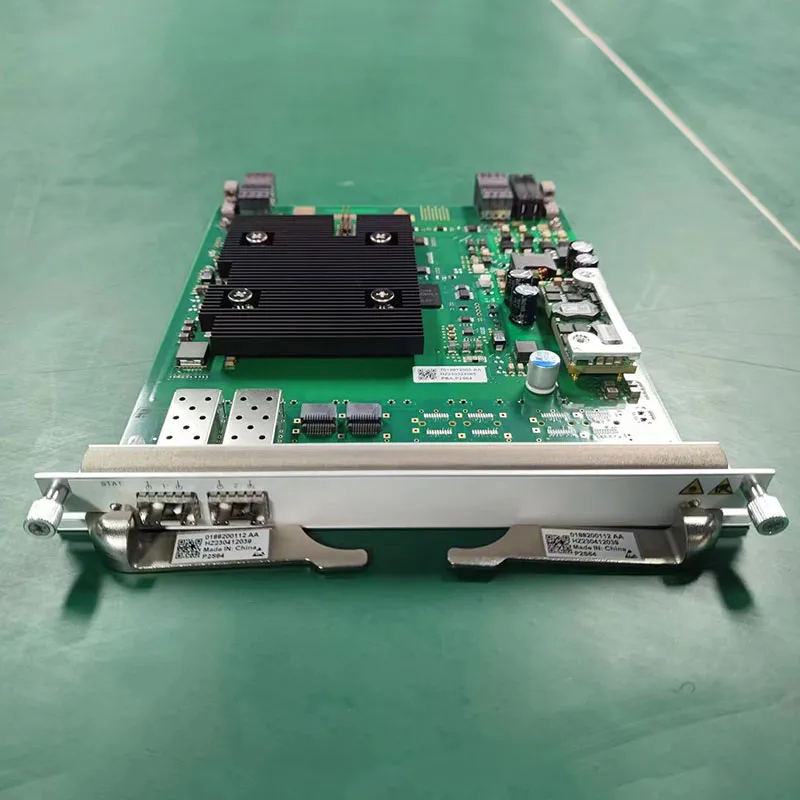

Правила должны не только обеспечивать безопасность, но и упрощать работу. Если правила слишком сложны и громоздки, сотрудники будут их игнорировать или искать обходные пути. Важно, чтобы правила были понятными, доступными и легко выполнимыми. Хороший пример – стандартизированные отчеты о выполненных работах. Четко определенный формат отчета позволяет быстро и эффективно анализировать результаты и выявлять проблемные места. А стандартизированный порядок запросов на техническую поддержку сокращает время решения возникающих вопросов. Например, мы в ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии, при разработке оборудования для оптической передачи связи, особое внимание уделяем документированию процессов тестирования и отладки. Четкие инструкции помогают избежать ошибок и сократить время на поиск неисправностей.

Реальные проблемы: что часто идет не так?

В практике работы с поставщиками корпоративных сетей сталкиваешься с множеством проблем. Одна из распространенных – это несоблюдение сроков предоставления информации. Поставщик обещает предоставить отчет к определенной дате, а в итоге – затягивает с ним. Это может серьезно повлиять на наши планы и привести к срыву дедлайнов. Причина часто кроется в отсутствии четкого регламента взаимодействия и ответственности за выполнение задач. Нам приходится много времени тратить на напоминания и контроль. Другая проблема – это несоответствие оборудования или программного обеспечения нашим требованиям. Это может быть связано с недостаточной квалификацией персонала поставщика или с его нежеланием прислушиваться к нашим потребностям. Иногда, проблема кроется в недостаточном понимании наших бизнес-процессов. Нам приходится много времени тратить на обучение поставщиков и разъяснение особенностей работы.

Пример из практики: проблемы с обновлениями

Однажды у нас возникла проблема с обновлениями программного обеспечения на серверах, предоставляемых одним из наших поставщиков. Обновления приводили к сбоям в работе системы и требовали постоянного вмешательства наших специалистов. Оказалось, что поставщик не соблюдал установленный порядок обновления и не тестировал новые версии на совместимость с нашим оборудованием. После обсуждения проблемы и внесения изменений в договор, ситуация стабилизировалась. Но это был болезненный опыт, который научил нас более тщательно контролировать процесс обновления и требовать от поставщиков соблюдения установленных процедур.

Что дальше? (Непрерывное совершенствование)

Правила работы в корпоративной сети – это не статичный документ. Они должны постоянно пересматриваться и совершенствоваться с учетом изменений в бизнес-процессах, появлении новых технологий и опыта, полученного в ходе работы. Важно регулярно проводить аудит соблюдения правил и выявлять слабые места. Автоматизация процессов, насколько это возможно, также играет важную роль. Например, можно использовать системы мониторинга сети для автоматического выявления нарушений или системы управления доступом для автоматического контроля прав доступа пользователей. Ну и, конечно, обучение персонала – это неотъемлемая часть процесса. Регулярные тренинги и семинары помогут сотрудникам лучше понимать правила и эффективно их соблюдать.

В заключение, можно сказать, что грамотно разработанный и последовательно соблюдаемый регламент работы в корпоративной сети является залогом эффективной работы предприятия. Он позволяет повысить безопасность, оптимизировать процессы, снизить риски и, в конечном итоге, достичь поставленных целей. И пусть это не всегда кажется самым интересным аспектом работы, но это фундамент, на котором строится успех.

Соответствующая продукция

Соответствующая продукция

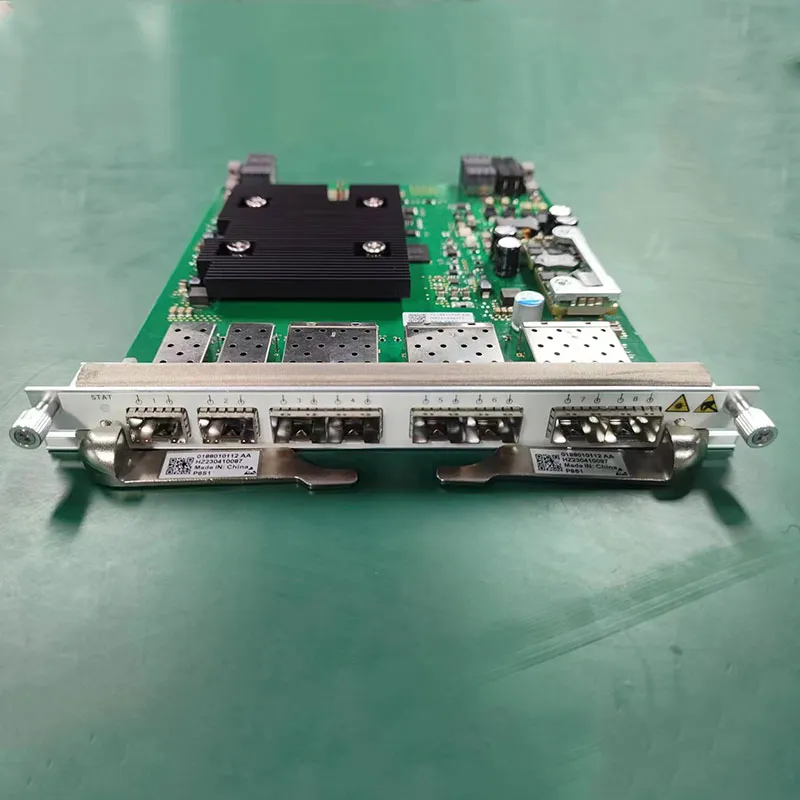

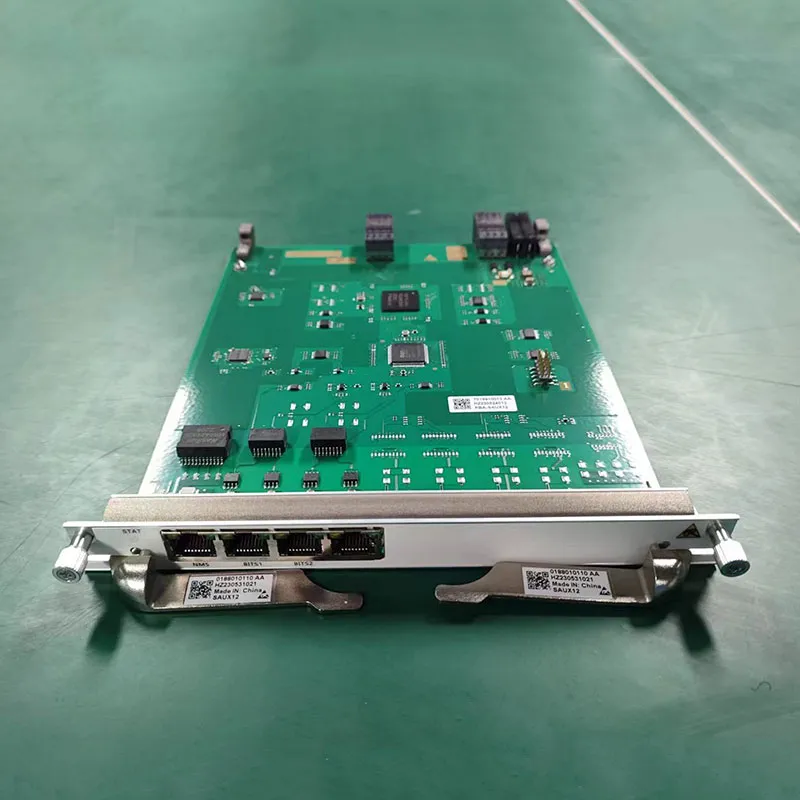

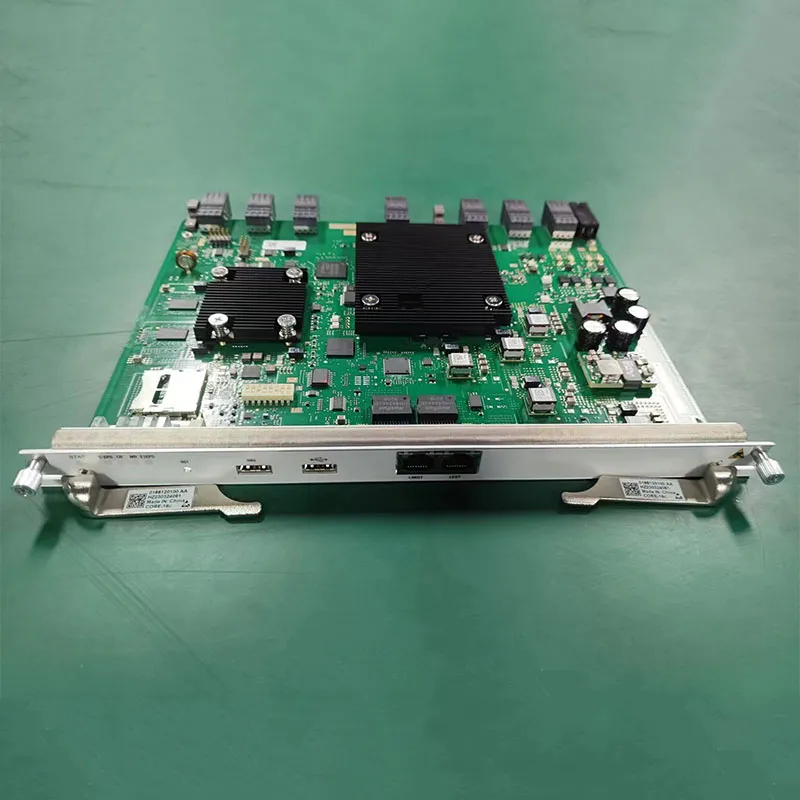

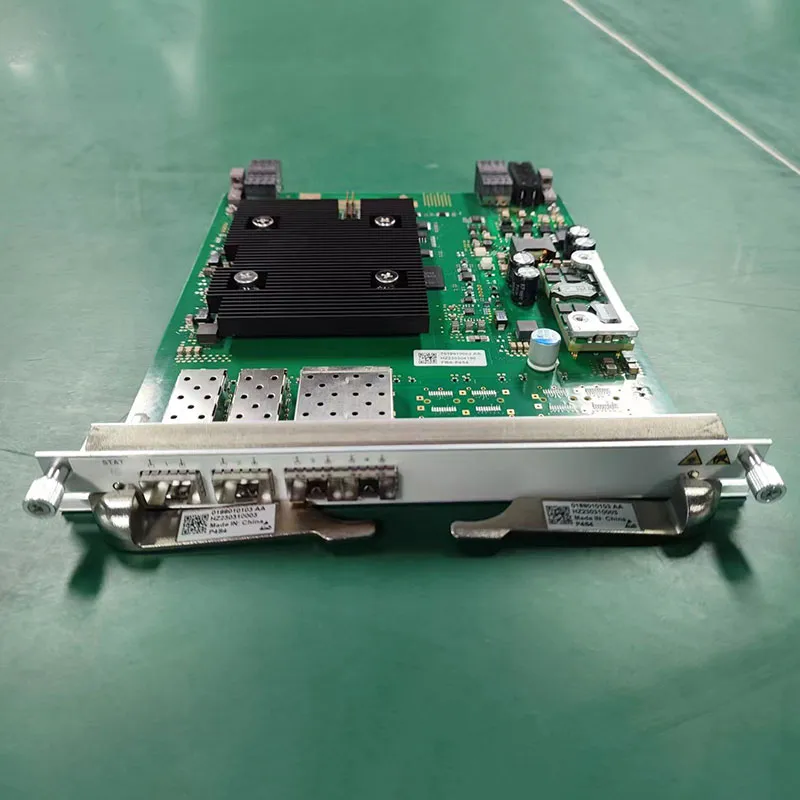

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Оптимизация сети образовательных учреждений производитель

- топология корпоративной сети

- Корпоративная сеть передачи данных производители

- защищенная корпоративная сеть

- Корпоративная социальная сеть татнефть производитель

- Как настроить корпоративную сеть производитель

- корпоративная информационная сеть предприятия

- Строительство энергетических сетей поставщик

- корпоративные телекоммуникационные сети

- Организация доступа к корпоративной сети поставщики

.webp)

.webp)