-

Электронное Письмо

liaohairong@brilliance-tech.cn -

Телефон

+86-28-6169-2979-705

Пространство интернет которое используют корпоративные сети поставщик

В последнее время часто слышу вопросы о безопасности и эффективности взаимодействия корпоративных сетей с различными поставщиками услуг. Многие, на мой взгляд, до сих пор рассматривают это как простые технические вопросы – подключил, настроил, работает. Это, конечно, слишком упрощенно. Речь идет о критически важных данных, бизнес-процессах, и понимание специфики пространства интернет, которое используют корпоративные сети поставщик – это уже половина успеха. Полагаю, существует распространенное заблуждение, что 'через VPN все безопасно'. Это не так. Нужно понимать, что именно происходит на каждом этапе взаимодействия.

Вызовы современности: безопасность и функциональность

Современные корпоративные сети сталкиваются с огромным количеством угроз, а требования к производительности и надежности постоянно растут. Поставщики услуг, предоставляющие, например, интернет-соединение, облачные сервисы, или услуги передачи данных, становятся ключевыми игроками в обеспечении бизнес-процессов. Их инфраструктура, их процессы, их безопасность – все это напрямую влияет на эффективность нашей работы. Простое предоставление 'интернета' – это недостаточно. Требуется глубокое понимание архитектуры, специфики используемых технологий, и потенциальных рисков.

Особенно актуально это в контексте растущего числа кибератак. Утечка данных, DDoS-атака, компрометация учетных записей – вот лишь некоторые из возможных сценариев, которые могут привести к серьезным последствиям. Важно не только иметь современные средства защиты, но и понимать, как они работают, как их можно использовать максимально эффективно, и как адаптировать их к изменяющимся угрозам. Именно здесь ключевую роль играет выбор надежного поставщика и правильная настройка взаимодействия с его инфраструктурой.

Проблемы интеграции: сложность и непредсказуемость

Интеграция корпоративной сети с инфраструктурой поставщика услуг – это зачастую сложный и непредсказуемый процесс. Разные технологии, разные протоколы, разные стандарты – все это может привести к проблемам с совместимостью и производительностью. Например, в процессе работы с облачными сервисами, мы сталкивались с проблемами с задержками при передаче данных. Оказалось, что причина была не в самом облаке, а в неправильной настройке маршрутизации и в недостаточно пропускной способности канала связи между нашей сетью и облачным провайдером. Иногда приходится проводить серьезную диагностику, чтобы выявить причину проблемы и найти оптимальное решение.

Другой распространенный вопрос – обеспечение безопасности при передаче данных между корпоративной сетью и поставщиком. Использование VPN – это, конечно, один из вариантов, но он не всегда гарантирует полную безопасность. Необходимо учитывать множество факторов, включая используемые протоколы шифрования, политики доступа, и средства контроля. Также важно учитывать, что некоторые поставщики услуг могут иметь собственные системы мониторинга и контроля трафика, которые могут ограничивать нашу свободу действий. Иногда возникает необходимость в тонкой настройке этих систем, чтобы обеспечить баланс между безопасностью и функциональностью.

Мы в ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии, как компания, занимающаяся разработкой и производством оборудования для оптической передачи связи, постоянно сталкиваемся с подобными задачами. Наша работа связана с передачей больших объемов данных, и от надежности и безопасности каналов связи зависит эффективность всего бизнеса наших клиентов. Мы очень тщательно выбираем поставщиков услуг и уделяем особое внимание вопросам безопасности и интеграции.

Ключевые аспекты взаимодействия: что нужно учитывать

Прежде всего, необходимо четко понимать свои потребности и требования. Какие объемы данных нужно передавать? Какие требования к задержкам и надежности? Какие средства защиты необходимы? Ответы на эти вопросы помогут правильно выбрать поставщика услуг и спланировать архитектуру взаимодействия.

Важно также учитывать специфику используемых технологий. Например, при работе с VoIP-телефонией необходимо учитывать требования к качеству обслуживания (QoS) и обеспечить достаточную пропускную способность канала связи. При работе с видеоконференциями необходимо учитывать требования к задержкам и обеспечить достаточную скорость передачи данных. В общем, необходимо понимать, какие требования предъявляют используемые технологии и обеспечить их выполнение.

Не стоит забывать о мониторинге и контроле. Необходимо постоянно отслеживать состояние каналов связи, выявлять и устранять проблемы, и обеспечивать безопасность данных. Это можно делать с помощью специализированных систем мониторинга и анализа трафика. Также важно регулярно проводить тестирование и аудит безопасности. Это позволит выявить и устранить потенциальные уязвимости и обеспечить надежную защиту от кибератак.

Наши ошибки и извлеченные уроки

В прошлом мы, как и многие другие компании, пытались решить проблему безопасности с помощью простых VPN-соединений. Это оказалось неэффективно. Мы столкнулись с проблемами с производительностью и с невозможностью контролировать трафик. В итоге пришлось пересмотреть свою стратегию и внедрить более сложные системы защиты, включая межсетевые экраны, системы обнаружения вторжений и системы предотвращения вторжений. Этот опыт научил нас тому, что нельзя экономить на безопасности и что необходимо использовать комплексный подход.

Еще одна ошибка – недооценка важности взаимодействия с поставщиком услуг. Мы часто пытались решить проблемы самостоятельно, не обращаясь за помощью к поставщику. В итоге это приводило к задержкам и к увеличению затрат. Понимание того, что поставщик услуг – это не просто 'провайдер', а партнер, который может помочь в решении многих проблем, – это очень важно. Необходимо поддерживать постоянную связь с поставщиком, делиться информацией и совместно искать решения.

Использование отечественных решений, как, например, разработанных ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии, может помочь в решении некоторых проблем, связанных с безопасностью и контролем трафика. Особенно это актуально в контексте текущей геополитической ситуации и необходимости защиты критически важных данных.

Будущее взаимодействия: автоматизация и искусственный интеллект

В будущем взаимодействие корпоративных сетей с поставщиками услуг, вероятно, будет становиться все более автоматизированным и интеллектуальным. Искусственный интеллект может использоваться для мониторинга трафика, выявления аномалий и автоматического реагирования на угрозы. Автоматизация может использоваться для управления конфигурацией сети, для диагностики проблем и для автоматического восстановления после сбоев. Это позволит снизить затраты, повысить эффективность и улучшить безопасность.

Также, ожидается развитие новых технологий, таких как 5G и SD-WAN, которые позволят создавать более гибкие и надежные сети. Эти технологии позволят оптимизировать трафик, повысить производительность и обеспечить более качественное обслуживание клиентов. Использование этих технологий потребует от нас готовности к изменениям и постоянного обучения.

Мы в ООО Сычуань Хуэйдянь Цимин Интеллектуальные Технологии следим за развитием этих технологий и активно внедряем их в свои решения. Мы уверены, что они сыграют важную роль в обеспечении безопасности и эффективности корпоративных сетей в будущем.

Рекомендации для организаций

В заключение хочу дать несколько рекомендаций для организаций, взаимодействующих с поставщиками услуг:

- Четко определите свои потребности и требования.

- Учитывайте специфику используемых технологий.

- Регулярно мониторьте и контролируйте состояние каналов связи.

- Используйте комплексные системы защиты.

- Поддерживайте постоянную связь с поставщиком.

- Не бойтесь экспериментировать с новыми технологиями.

Помните, что **пространство интернет которое используют корпоративные сети поставщик** требует постоянного внимания и усилий. Только так можно обеспечить надежную защиту и эффективную работу вашей сети.

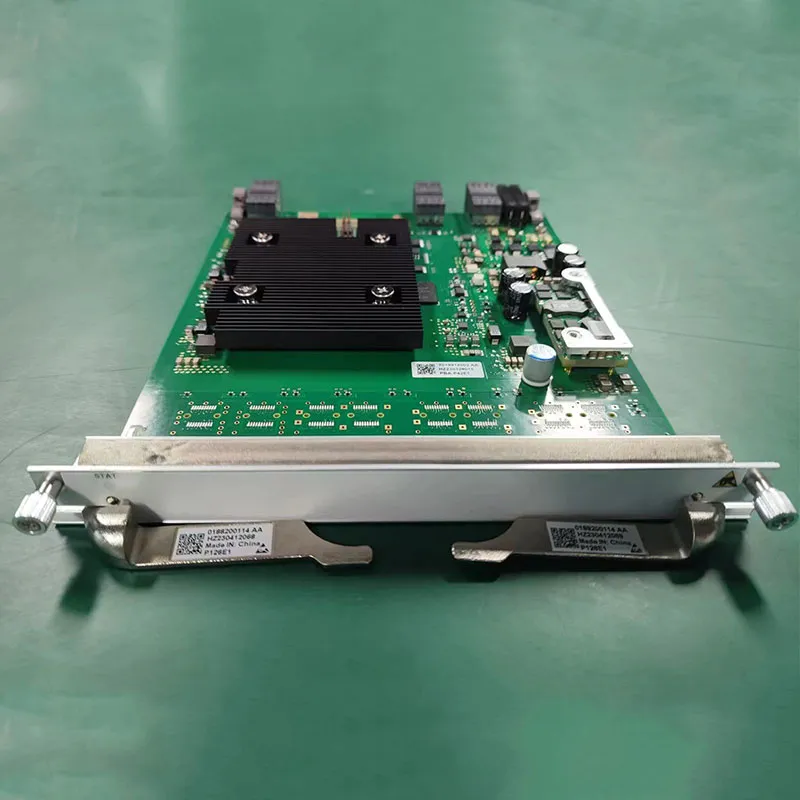

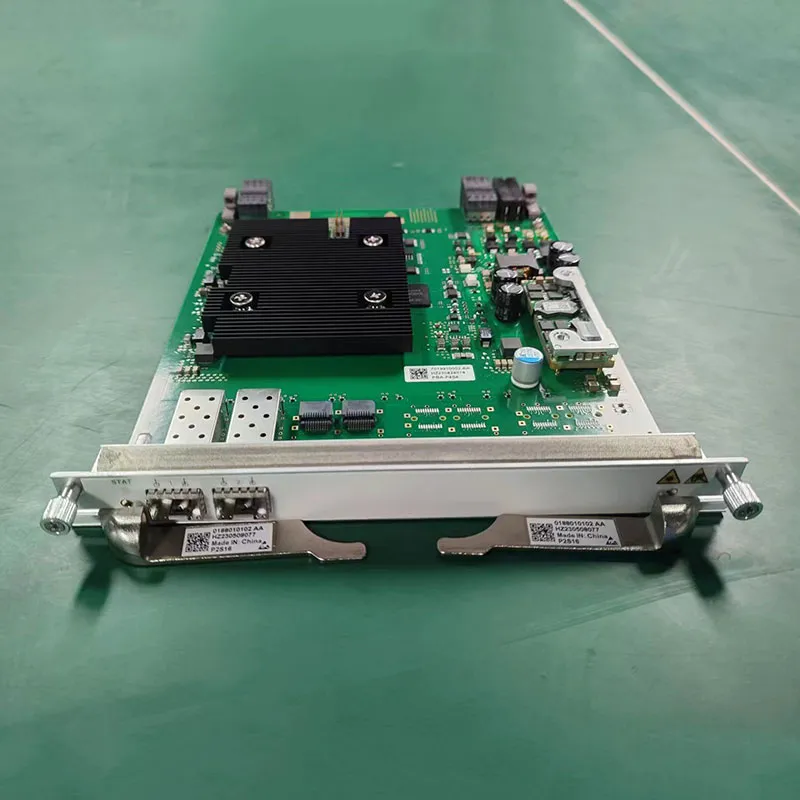

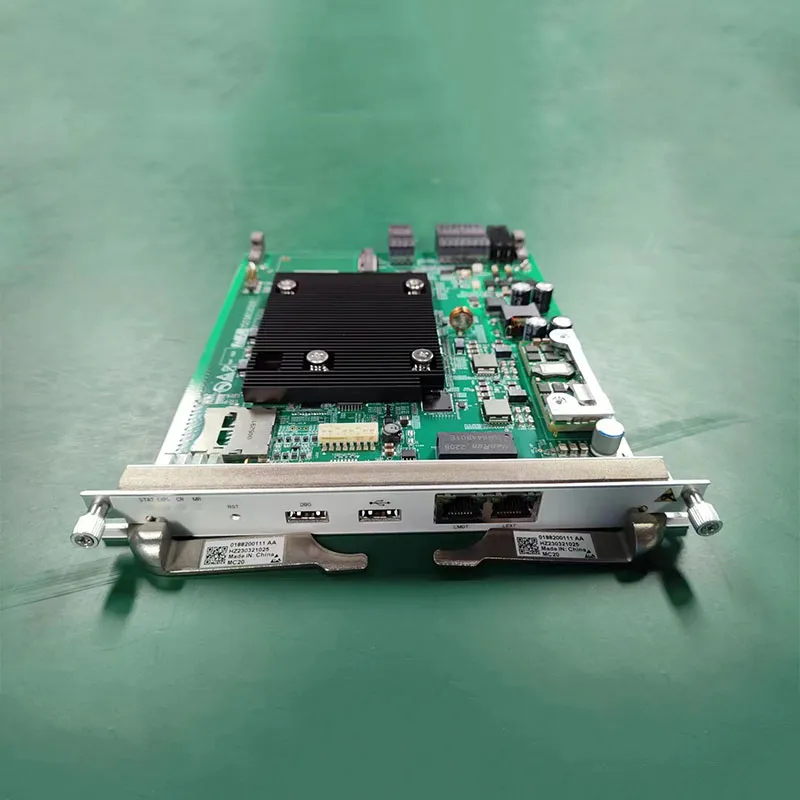

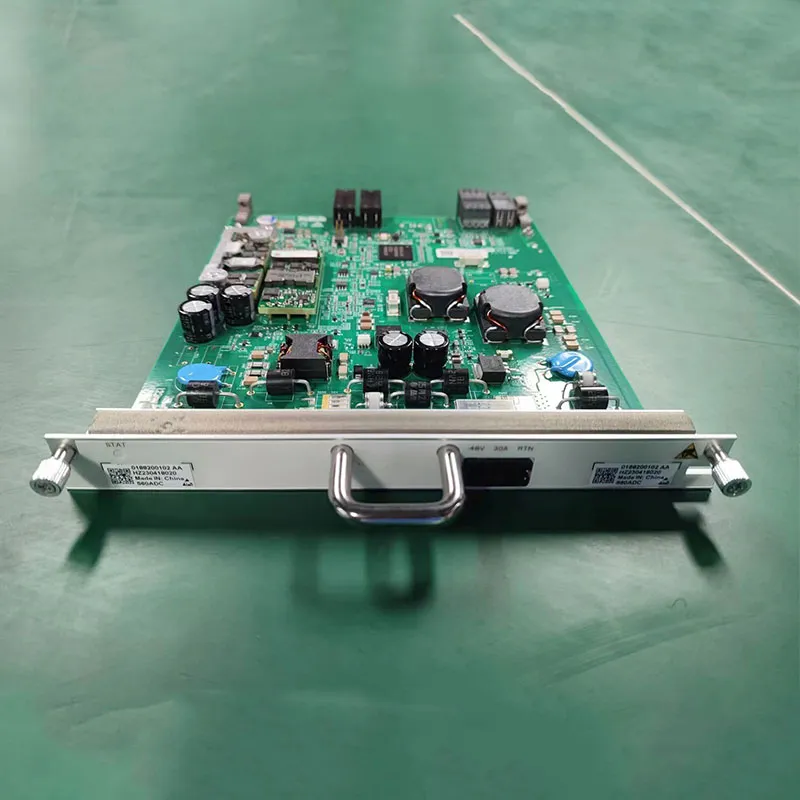

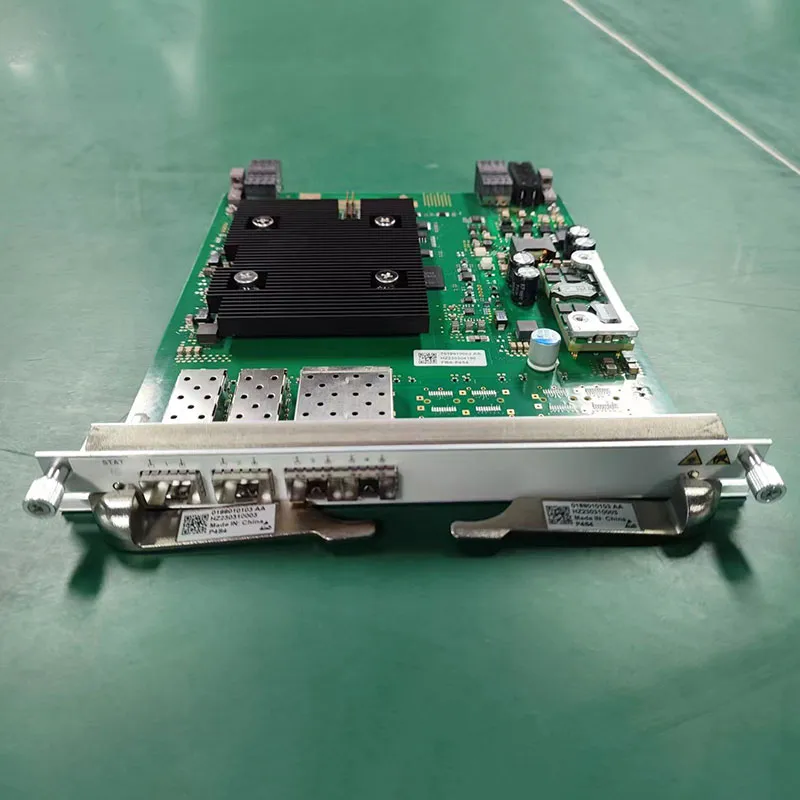

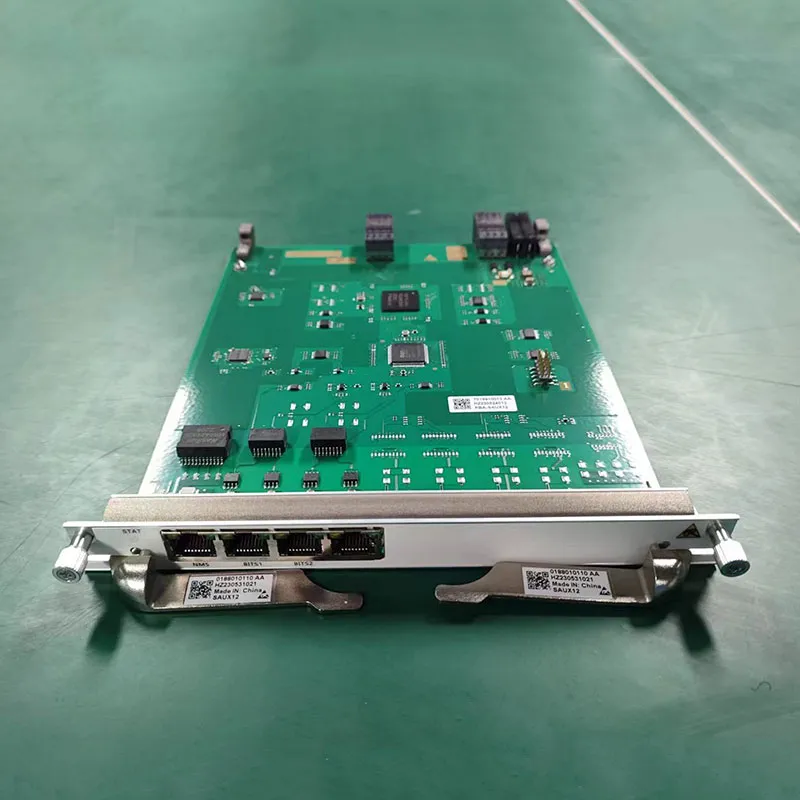

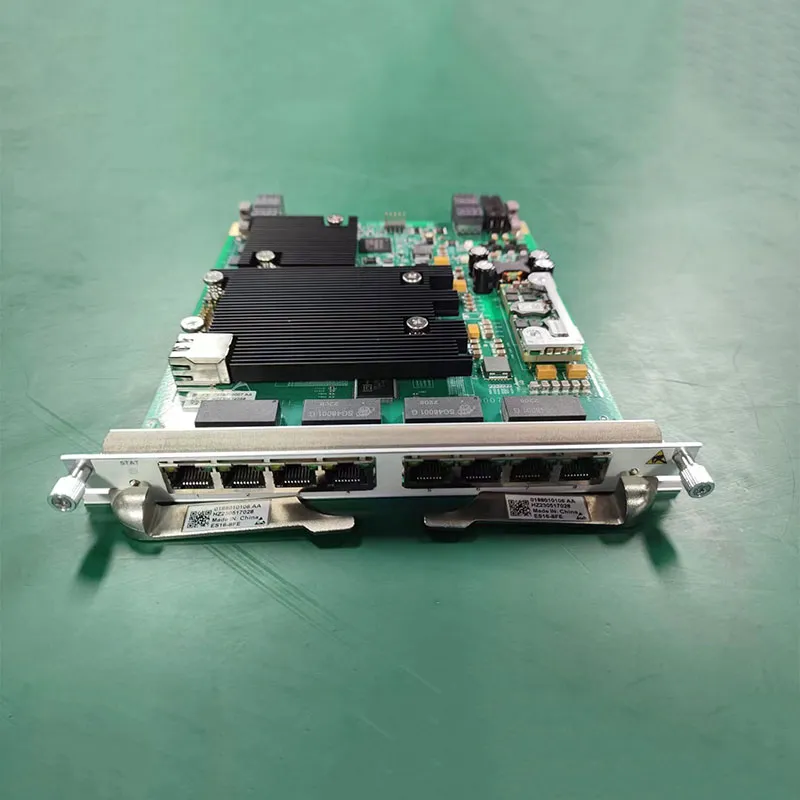

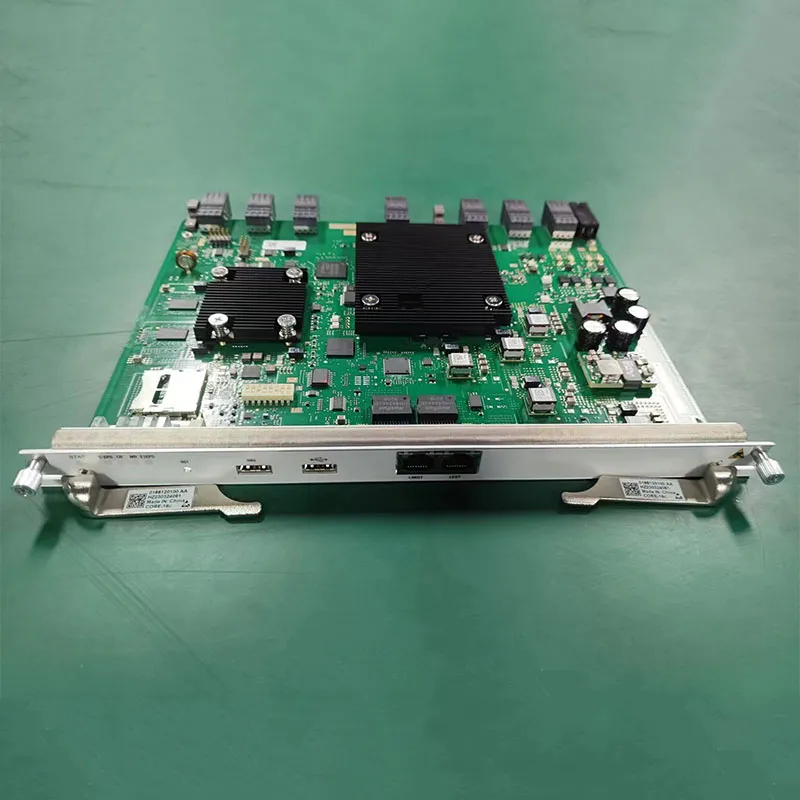

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Информационная безопасность корпоративных сетей поставщики

- Как сделать корпоративную сеть поставщик

- Приложения корпоративной сети поставщики

- Москва корпоративная сеть поставщики

- Структура корпоративной сети производители

- Корпоративная сеть использует поставщики

- Корпоративная сеть управления поставщик

- Изменение сети образовательных организаций производители

- Модернизация корпоративной сети производитель

- Корпоративная сеть книги поставщик

.webp)

.webp)